Многократно слышал истории про то, что кто-то поболтал с другом о чем-то, а потом бах — смартфон показывает рекламу как раз про это.

Бывают не очень удивительные попадания. Например, коллега утверждает, что не искала свадебные платья, хоть и собиралась замуж, а поисковик-зараза все-таки начал их предлагать. А потом, спустя три месяца после свадьбы, почему-то начал предлагать товары для новорожденных, хотя детей она не планировала. Тут вроде все логично и можно обойтись без теории заговора.

Но рассказывают и про более подозрительные случаи: обсуждали вслух барбекю, никогда раньше не ели барбекю, и тут на тебе, реклама гриля-барбекю… Совпадение?

Многие люди после таких историй остаются уверены в том, что интернет-гиганты всех нас подслушивают через микрофон смартфонов. Правда это или миф? Об этом поговорим чуть ниже, а сначала предлагаем вам самостоятельно провести высоконаучный эксперимент.

Эксперимент: расскажите своему смартфону что-то по-настоящему новое

Вот что вам надо сделать: соберитесь с друзьями, выложите телефоны на стол и начните жарко обсуждать нечто, о чем никто из вас точно раньше даже не задумывался. Говорите «в0д0ст0ки, в0д0ст0ки, всегда мечтал купить в0д0ст0к, вот бы найти дешевый в0д0ст0к и купить его!» Ключевое слово тут мы специально пишем искаженным, чтобы поисковые системы не подумали, что вы хотите купить в0д0ст0к только потому, что вы читаете эту статью (а она как раз про в0д0ст0ки).

Необязательно зацикливать ваш смартфон на одном безумно полезном товаре. Будьте изобретательны, вспомните что-то еще, что вы точно никогда бы не захотели купить. Например, к0к0шник или ф0фудbя.

Но есть условие: ни в коем случае не ищите эти слова, а не то эксперимент будет провален. Еще нельзя в явном виде звать на помощь голосовых помощников — Сири, Алексу, Алису, Кортану или «OK, Google». Кстати, что про вас насобирал, например, Google за сегодня, вы можете посмотреть здесь.

После того как вы с друзьями все обсудите, упоминайте выбранное слово регулярно между делом еще в течение недели. Например: «Привет, извини, что опоздал, приключился тут со мной один в0д0ст0к, никак не мог найти свою ф0фудbю…»

Мы с коллегами этот эксперимент тоже провели — результат в конце поста.

Объяснения волшебных совпадений в рекламе на смартфоне

Так вот, о том, правда это или миф. Существует несколько объяснений того факта, что поисковые гиганты иногда удивительно точно попадают в яблочко, которые позволяют обойтись без теории про подслушивание через микрофон смартфона.

Объяснение первое: интернет-сервисы хорошо строят модели

Например, бывший сотрудник Google в статье «Ваш телефон за вами не следит — все еще ужаснее» говорит, что в Google/Facebook есть некий ваш цифровой аватар, который при помощи методов машинного обучения старается быть совсем как вы. В определенный момент он становится настолько похожим на вас, что начинает предугадывать, что же вы захотите.

Источник. Предупреждение: после прочтения этой статьи Google может начать рекомендовать вам кожаных ублюдков

Про Facebook я слышал, что алгоритмы соцсети в состоянии определить, что женщина беременна, еще до того, как она сама узнает об этом — по темпу скроллинга ленты соцсети.

Сам я не склонен верить в такие потрясающие возможности, но доля правды в этом определенно есть. Машинное обучение действительно с каждым годом берет новые высоты. По похожему принципу у нас работает один из методов детектирования угроз — поведенческая модель. Основная идея в том, что если подозрительный файл ведет себя похоже на уже известный зловред, то это зловред.

Объяснение второе: случайное включение голосового помощника

Другое объяснение осведомленности поисковых гигантов о наших разговорах — случайное включение голосового помощника. Иногда телефону кажется, что вы сказали Alexa/Ok, Google/Hi, Siri/Cortana/Алиса.

Для этого ведь не обязательно действительно произнести кодовое слово — достаточно сказать что-то такое, что смартфон посчитает достаточно близким к нему и включит помощника. И вот после этого телефон действительно начнет старательно все слушать, отправлять на сервер, распознавать, запоминать, а потом и предлагать.

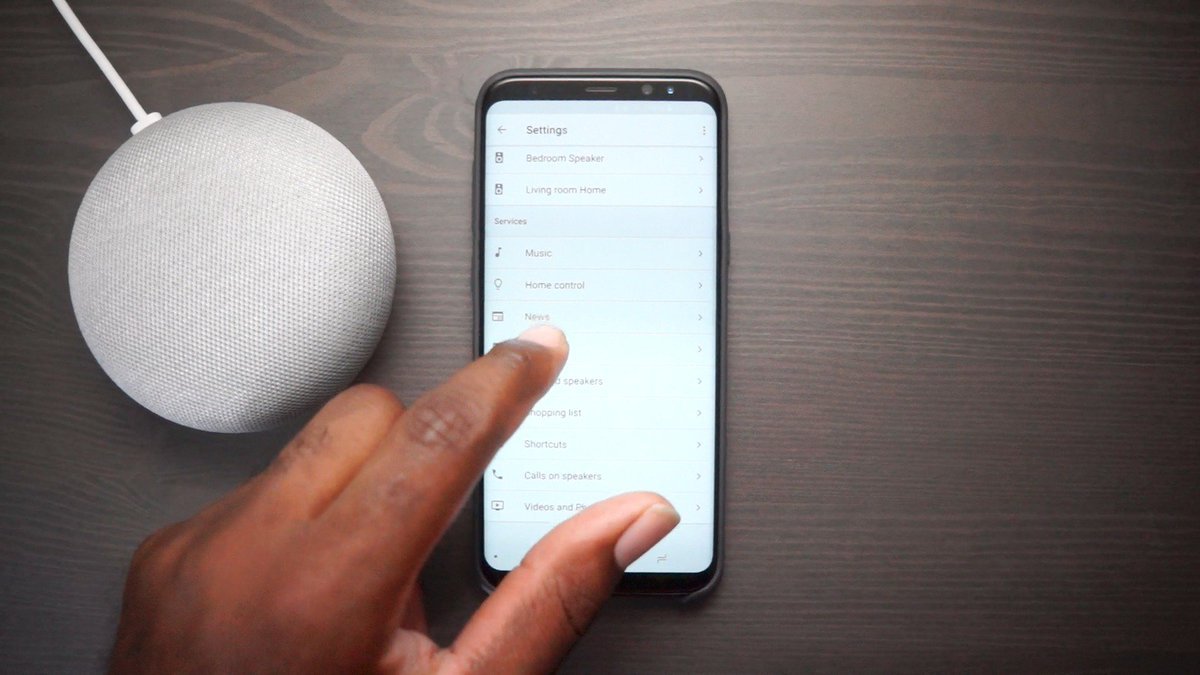

«Умные» колонки собрались вас послушать

В режиме ожидания постоянно вас не слушает даже стационарный голосовой помощник («умная» колонка) — он ждет, пока вы к нему обратитесь. Для того чтобы уловить команду на включение, у устройства есть специальный небольшой буфер (хранилище на пару секунд аудиоинформации), специальный слабенький процессор и специальный алгоритм распознавания, заточенный под конкретное слово.

Все это работает постоянно, но не потребляет много электричества и совсем не потребляет интернет-трафик. И только если команда получена, устройство полностью просыпается, соединяется с сервером и передает записанное на распознавание.

Кстати, помощник в смартфоне видит, что у вас на экране. Не обязательно говорить об этом, он может просто прочитать

Объяснение третье: домены пользователей

Вы поговорили с другом/супругом о дезодоранте (надеюсь, что нет). И вы, допустим, после этого не стали его искать. Но вот ваш друг/супруг — стал. Не исключено, что после этого вы тоже увидите рекламу дезодоранта.

Дело в том, что интернет-сервис подозревает, что ваши два аккаунта как-то связаны: вы часто бываете в одном месте, может быть, даже в одной сети Wi-Fi, а то и вовсе заходите с одного и того же устройства по очереди. Таких пользователей поисковик объединяет в «домены»: им можно предлагать одни и те же товары — быть может, решения о покупке они принимают вместе.

С уверенностью утверждать, что это происходит, нельзя, но такие действия интернет-сервисов логичны.

Объяснение четвертое: сервис просто угадывает

Я довольно часто вижу рекламу, которая никак не вписывается в мои интересы: какие-то дубовые веники для бани, тесты на беременность, туры на Алтай, — чего только не предлагают. Вспомните, вы наверняка такое тоже видели.

Но так как поисковиком пользуется много людей, то посредством таких «случайных» попыток можно ненароком и угадать, что как раз накануне вы с другом говорили про веники, причем дубовые. А потом именно вы напишите в интернете, что телефон за вами следит. А все остальные, кто увидел ту же рекламу, но веников не обсуждал, — не напишут.

Подобные совпадения совсем не так удивительны, как может показаться. Приведу пример. Пусть в четвертьфинал чемпионата по футболу вышло восемь команд. Всего будет сыграно 4 + 2 + 1 = 7 матчей. У каждого матча может быть два исхода — побеждает либо первая команда, либо вторая (ничья невозможна). Итого всех возможных вариантов развития событий будет два в седьмой степени — 128.

Пусть у нас есть дом на 128 квартир. Если мы в почтовые ящики раскидаем разные прогнозы по исходу всех матчей, то выйдет так, что владелец одной из квартир получит от нас на 100% верный прогноз. Он подумает, что мы отлично разбираемся в футболе, и, наверное, даже захочет купить у нас прогноз на следующий чемпионат. В действительности же у нас просто достаточно большая выборка.

Неправильный эксперимент

Один видеоблогер провел похожий, но все-таки другой эксперимент. Он вел трансляцию в YouTube вживую и специально начал говорить про Dog Toys. А потом продемонстрировал, что реклама от Google адаптировалась через несколько секунд.

Важное отличие данного эксперимента от темы этого поста: здесь изначально был включен микрофон, голосовая информация очевидным образом шла напрямую в один из сервисов Google — и кто бы мог подумать, Google ее распознал и учел. Единственное, что тут удивительно, — это скорость реакции сервиса.

Мы же с вами задаемся принципиально другим вопросом: включается ли микрофон втайне от нас и передается ли информация на сервер, когда смартфон лежит на столе, а мы просто сидим рядом и разговариваем.

К слову, обратите внимание: когда поисковые гиганты получают нашу голосовую информацию (одним из описанных выше легальных способов), ее могут послушать и живые люди. Это делается для улучшения распознавания голоса. А ведь вы могли продиктовать свои ФИО, адрес и историю болезни. Но тут уж все, как и с текстовыми поисковыми запросами: что спросил, тем и поделился.

Заключение

Подведем наконец итоги нашего эксперимента. Никто из моих коллег, с кем мы активно и долго (целую неделю) обсуждали карнизы в «обществе» наших смартфонов, так и не получил рекламу этих самых карнизов — зато мы получили море рекламы какой-то другой ерунды.

Для того чтобы эксперимент был репрезентативным, нам нужно больше экспериментаторов. Присоединяйтесь, пишите нам в соцсетях, что же такого экзотического вы «хотите» купить. Только замените пару букв в слове на похожие цифры, а то как раз рассекретите заветное слово.

А напоследок байка. Один мой друг жаловался коллегам, что с кухни на работе постоянно куда-то пропадают ложки. Они решили над ним пошутить и во все рабочие письма в конце стали добавлять невидимым белым шрифтом слова «ложки ложки ложки ложки». Переписка велась в Gmail. Разумеется, бедный друг видел рекламу исключительно ложек и начал что-то подозревать.

Не верьте слухам, участвуйте в эксперименте!

P.S.: Можно просто установить Kaspersky Internet Security, включить Анти-Баннер и Защиту от сбора данных — и не проводить никаких экспериментов. Эти две технологии вырезают не только рекламу (включая рекламные ролики на YouTube), но и многочисленные трекинговые инструменты, которыми в Интернете пользуются тысячи компаний.

Мобильный телефон — это универсальный жучок, который человек постоянно и добровольно носит с собой. Идеальное устройство для круглосуточной слежки и прослушивания. К радости спецслужб и хакеров, большинство людей даже не подозревают, насколько легко подключиться к каналу связи и прослушать их разговоры, прочитать СМС и сообщения в мессенджерах.

JET-связь

Сим-карты JET обеспечивают безопасную и безлимитную связь по всему миру.

1. СОРМ — официальная прослушка

Самый явный способ — официальная прослушка со стороны государства.

Во многих странах мира телефонные компании обязаны обеспечить доступ к линиям прослушивания телефонных каналов для компетентных органов. Например, в России на практике это осуществляется технически через СОРМ — систему технических средств для обеспечения функций оперативно-розыскных мероприятий.

Каждый оператор обязан установить на своей АТС интегрированный модуль СОРМ.

Если оператор связи не установил у себя на АТС оборудование для прослушки телефонов всех пользователей, его лицензия в России будет аннулирована. Аналогичные программы тотальной прослушки действуют в Казахстане, на Украине, в США, Великобритании (Interception Modernisation Programme) и других странах.

Продажность государственных чиновников и сотрудников спецслужб всем хорошо известна. Если у них есть доступ к системе в «режиме бога», то за соответствующую плату вы тоже можете получить его. Как и во всех государственных системах, в российском СОРМ — большой бардак и типично русское раздолбайство. Большинство технических специалистов на самом деле имеет весьма низкую квалификацию, что позволяет несанкционированно подключиться к системе незаметно для самих спецслужб.

Операторы связи не контролируют, когда и кого из абонентов слушают по линиям СОРМ. Оператор никак не проверяет, есть ли на прослушку конкретного пользователя санкция суда.

«Берёте некое уголовное дело о расследовании организованной преступной группы, в котором перечислены 10 номеров. Вам надо прослушать человека, который не имеет отношения к этому расследованию. Вы просто добиваете этот номер и говорите, что у вас есть оперативная информация о том, что это номер одного из лидеров преступной группы», — говорят знающие люди с сайта «Агентура.ру».

Таким образом, через СОРМ вы можете прослушать кого угодно на «законных» основаниях. Вот такая защищённая связь.

2. Прослушка через оператора

Операторы сотовой связи вообще безо всяких проблем смотрят список звонков и историю перемещений мобильного телефона, который регистрируется в различных базовых станциях по своему физическому расположению. Чтобы получить записи звонков, как у спецслужб, оператору нужно подключиться к системе СОРМ.

По новым российским законам операторы будут обязаны хранить аудиозаписи разговоров всех пользователей от полугода до трёх лет (о точном сроке сейчас договариваются). Закон вступает в силу с 2018 года.

3. Подключение к сигнальной сети SS7

Зная номер жертвы, возможно прослушать телефон, подключившись к сети оператора сотовой сети через уязвимости в протоколе сигнализации SS7 (Signaling System № 7).

Специалисты по безопасности описывают эту технику таким образом.

Атакующий внедряется в сеть сигнализации SS7, в каналах которой отправляет служебное сообщение Send Routing Info For SM (SRI4SM), указывая в качестве параметра телефонный номер атакуемого абонента А. В ответ домашняя сеть абонента А посылает атакующему некоторую техническую информацию: IMSI (международный идентификатор абонента) и адрес коммутатора MSC, который в настоящий момент обслуживает абонента.

Далее атакующий с помощью сообщения Insert Subscriber Data (ISD) внедряет в базу данных VLR обновлённый профиль абонента, изменяя в нем адрес биллинговой системы на адрес своей, псевдобиллинговой, системы. Затем, когда атакуемый абонент совершает исходящий вызов, его коммутатор обращается вместо реальной биллинговой системы к системе атакующего, которая даёт коммутатору директиву перенаправить вызов на третью сторону, опять же подконтрольную злоумышленнику. На этой третьей стороне собирается конференц-вызов из трёх абонентов, два из которых реальные (вызывающий А и вызываемый В), а третий внедрён злоумышленником несанкционированно и может слушать и записывать разговор.

Схема вполне рабочая. Специалисты говорят, что при разработке сигнальной сети SS7 в ней не было заложено механизмов защиты от подобных атак. Подразумевалось, что эта система и так закрыта и защищена от подключения извне, но на практике злоумышленник может найти способ присоединиться к этой сигнальной сети.

К сети SS7 можно подключиться в любой стране мира, например в бедной африканской стране, — и вам будут доступны коммутаторы всех операторов в России, США, Европе и других странах. Такой метод позволяет прослушать любого абонента в мире, даже на другом конце земного шара. Перехват входящих СМС любого абонента тоже осуществляется элементарно, как и перевод баланса через USSD-запрос.

4. Подключение к кабелю

Из документов Эдварда Сноудена стало известно, что спецслужбы не только «официально» прослушивают телефоны через коммутаторы связи, но и подключаются напрямую к оптоволокну, записывая весь трафик целиком. Это позволяет прослушивать иностранных операторов, которые не дают официально установить прослушивающее оборудование на своих АТС.

Вероятно, это довольно редкая практика для международного шпионажа. Поскольку на АТС в России и так повсеместно стоит прослушивающее оборудование, нет особой необходимости в подключении к оптоволокну. Возможно, такой метод имеет смысл применять только для перехвата и записи трафика в локальных сетях на местных АТС. Например, для записи внутренних переговоров в компании, если они осуществляются в рамках локальной АТС или по VoIP.

5. Установка шпионского трояна

На бытовом уровне самый простой способ прослушать разговоры пользователя по мобильному телефону, в Skype и других программах — просто установить троян на его смартфон. Этот метод доступен каждому, здесь не требуются полномочия государственных спецслужб или решение суда.

За рубежом правоохранительные органы часто закупают специальные трояны, которые используют никому не известные 0day-уязвимости в Android и iOS для установки программ. Такие трояны по заказу силовых структур разрабатывают компании вроде Gamma Group (троян FinFisher).

Российским правоохранительным органам ставить трояны нет особого смысла, разве только требуется возможность активировать микрофон смартфона и вести запись, даже если пользователь не разговаривает по мобильному телефону. В других случаях с прослушкой отлично справляется СОРМ. Поэтому российские спецслужбы не слишком активно внедряют трояны. Но для неофициального использования это излюбленный хакерский инструмент.

Жёны шпионят за мужьями, бизнесмены изучают деятельность конкурентов. В России троянский софт повсеместно используется для прослушки именно частными клиентами.

Троян устанавливается на смартфон различными способами: через поддельное программное обновление, через электронное письмо с фальшивым приложением, через уязвимость в Android или в популярном программном обеспечении типа iTunes.

Новые уязвимости в программах находят буквально каждый день, а потом очень медленно закрывают. Например, троян FinFisher устанавливался через уязвимость в iTunes, которую Apple не закрывала с 2008-го по 2011-й. Через эту дыру можно было установить на компьютер жертвы любой софт от имени Apple.

Возможно, на вашем смартфоне уже установлен такой троян. Вам не казалось, что аккумулятор смартфона в последнее время разряжается чуть быстрее, чем положено?

6. Обновление приложения

Вместо установки специального шпионского трояна злоумышленник может поступить ещё грамотнее: выбрать приложение, которое вы сами добровольно установите на свой смартфон, после чего дадите ему все полномочия на доступ к телефонным звонкам, запись разговоров и передачу данных на удалённый сервер.

Например, это может быть популярная игра, которая распространяется через «левые» каталоги мобильных приложений. На первый взгляд, обычная игра, но с функцией прослушки и записи разговоров. Очень удобно. Пользователь своими руками разрешает программе выходить в интернет, куда она отправляет файлы с записанными разговорами.

Как вариант, вредоносная функциональность приложения может добавиться в виде обновления.

7. Поддельная базовая станция

Поддельная базовая станция имеет более сильный сигнал, чем настоящая БС. За счёт этого она перехватывает трафик абонентов и позволяет манипулировать данными на телефоне. Известно, что фальшивые базовые станции широко используются правоохранительными органами за рубежом.

В США популярна модель фальшивой БС под названием StingRay.

1 / 0

2 / 0

И не только правоохранительные органы используют такие устройства. Например, коммерсанты в Китае часто применяют фальшивые БС для массовой рассылки спама на мобильные телефоны, которые находятся в радиусе сотен метров вокруг. Вообще в Китае производство «фальшивых сот» поставлено на поток, так что в местных магазинах не проблема найти подобный девайс, собранный буквально на коленке.

8. Взлом фемтосоты

В последнее время в некоторых компаниях используются фемтосоты — маломощные миниатюрные станции сотовой связи, которые перехватывают трафик с мобильных телефонов, находящихся в зоне действия. Такая фемтосота позволяет записывать звонки всех сотрудников компании, прежде чем перенаправлять звонки на базовую станцию сотовых операторов.

Соответственно, для прослушки абонента требуется установить свою фемтосоту или взломать оригинальную фемтосоту оператора.

9. Мобильный комплекс для дистанционной прослушки

В данном случае радиоантенна устанавливается недалеко от абонента (работает на расстоянии до 500 метров). Направленная антенна, подключённая к компьютеру, перехватывает все сигналы телефона, а по окончании работы её просто увозят.

В отличие от фальшивой фемтосоты или трояна, здесь злоумышленнику не нужно заботиться о том, чтобы проникнуть на место и установить фемтосоту, а потом убрать её (или удалить троян, не оставив следов взлома).

Возможностей современных ПК достаточно, чтобы записывать сигнал GSM на большом количестве частот, а затем взломать шифрование с помощью радужных таблиц (вот описание техники от известного специалиста в данной области Карстена Ноля).

Если вы добровольно носите с собой универсальный жучок, то автоматически собираете обширное досье на самого себя. Вопрос только в том, кому понадобится это досье. Но если понадобится, то получить его он сможет без особого труда.

Эффективные способы определения и отключения прослушке на мобильном устройстве

Владельцы мобильных устройств часто становятся жертвами хакеров и любителей нарушить чужую конфиденциальность. Производители приложений записывают разговоры пользователей для подбора рекламы. Мошенники по голосовой идентификации пытаются оформить кредит или снять со счета жертвы все деньги. Чтобы защитить себя, важно своевременно выявить и убрать прослушку с мобильного телефона.

- Каким путем могут прослушивать смартфон

- Признаки прослушки мобильного телефона

- Проверка переадресации вызовов на другие номера

- Щелчки и бульканье в динамике во время разговора

- Странные звуки в режиме ожидания

- Долгая установка соединения

- Быстрый расход аккумулятора

- Смартфон неадекватно тормозит или перезагружается

- Трафик расходуется значительно быстрее, чем обычно

- Поступают непонятные SMS

- Несколько методов выявить слежку

- USSD-команды

- Dr.Web

- Eagle Security

- Incognito

- Anti Spy Mobile

- Darshak

- Android IMSI-Catcher Detector

- Методы лечения

- Прослушка правоохранительными органами

В большинстве случаев несанкционированное прослушивание разговоров пользователей осуществляется через вредоносное программное обеспечение. Программа-шпион загружается на смартфон вместе с обновлением какого-нибудь приложения и активируется во время звонков.

Важный момент! Если прослушка санкционирована МВД или другими правоохранительными структурами, выявить её будет очень сложно, так как они подключаются напрямую к операторам связи. Загружать шпионский софт на мобильное устройство пользователя им не нужно.

Аппаратные средства для прослушивания смартфонов не используются, но раньше к телефону прикрепляли дополнительные схемы (жучки), которые передавали сигнал и голосовые данные владельцу. Сейчас эта методика не используется.

Определить наличие шпионского программного обеспечения на смартфоне владелец может самостоятельно без обращения к соответствующим специалистам. Признаки, свидетельствующие о прослушивании смартфона:

- сильный нагрев устройства и быстрый разряд батареи;

- появление странных шумов во время разговоров;

- странные скрипящие, свистящие, булькающие звуки в режиме ожидания;

- переадресация вызовов на неизвестные номера;

- внезапные перезагрузки смартфона;

- лаги и баги в работе операционной системы;

- SMS со странными наборами символов;

- увеличенный расход трафика;

- смартфон излишне долго не может установить соединение с абонентом.

Заподозрить прослушку можно при комбинации 3-4 признаков. Однако при этом следует внимательно анализировать исходные данные. Если смартфон регулярно перезагружается и нагревается, это, в первую очередь, повод отнести устройство на диагностику в сервис, а не самостоятельно пытаться нормализовать его работу при помощи антивируса.

Для проведения подобной проверки можно воспользоваться USSD командной *#21#. В результате подобного запроса придет сообщение о том, включена ли переадресация или нет.

При активной переадресации будет указан номер, на который поступают голосовые вызовы.

Каждому пользователю смартфона необходимо понимать, что заикания и провалы – признаки плохой связи. При низком уровне сигнала подобные проблемы можно считать нормой. Появление булькающих звуков, странных шумов при нормальной слышимости собеседника должно насторожить. Беседа при этом не прерывается, но создается ощущение эфирного вещания.

Динамики мобильного устройства могут начать «стрекотать» даже при отсутствии соединения с другим пользователем. Прослушка в режиме ожидания может проявляться:

- Щелчками. Если пользователь постоянно слышит, как что-то щелкает на заднем плане, необходимо проверить мобильное устройство на наличие шпионского программного обеспечения.

- Телевизионным шумом. Звук будет не сильно громким, но непрерывным.

Если подключение к абоненту занимает 30-40 секунд – вполне возможно, что в это время запускается шпионский софт или к линии подключается дополнительная аппаратура. Это означает работу злоумышленников или санкционированную прослушку. Для того чтобы проверить, перехватывает ли кто-то вызовы, необходимо сделать следующее:

- Позвоните 3-4 друзьям, находящимся в разных районах города. Желательно выбрать собеседников с разными сотовыми операторами. Засеките, сколько секунд пройдёт до установки связи с каждым выбранным абонентом.

- Используйте для звонков другой смартфон. Если задержка исчезла, вполне возможно, что на смартфон загрузили программу-шпиона.

- Позвоните с другого смартфона на номер, с которым ранее была задержка. Если аудио вызов устанавливается быстрее, стоит проверить первый смартфон на вирусы.

Вирусы, шпионский софт, спамеры часто работают фоном вместе с другими приложениями. Даже если у пользователя мощный смартфон, он начнет нагреваться, так как при передаче данных задействуются Wi-Fi модули и другие компоненты мобильного устройства. Сильнее всего смартфон будет нагреваться при разговоре.

Любые установленные программы вмешиваются в работу операционной системы. Особенно это актуально для вирусов и шпионского программного обеспечения. Они нарушают нормальное функционирование процессов, из-за чего смартфон тормозит или перезагружается. При сильном нагреве мобильное устройство может отключиться, так как сработает встроенная защита от производителя.

Шпионские программы сохраняют все телефонные звонки и SMS-сообщения. Также они записывают аудиоданные из различных мессенджеров. Для передачи информации вредоносному программному обеспечению приходится задействовать интернет-каналы, поэтому трафик расходуется значительно быстрее, чем обычно.

Техническое сообщение для настройки программы-шпиона могут прислать по сотовой сети. Для пользователя оно выглядит как комбинация рандомных символов, букв и цифр. При получении такого SMS стоит проверить смартфон антивирусом.

Существует сразу несколько методов, позволяющих выявить, прослушивает ли кто-нибудь смартфон или нет. Современное программное обеспечение справится с этой задачей. Встроенные функции мобильной операционной системы тоже способны помочь в этом вопросе.

По умолчанию они поддерживаются всеми современными смартфонами. При помощи USSD-команд можно обнаружить несанкционированную переадресацию вызовов и сообщений. Для ввода команд необходимо активировать панель набора номера. Полезные USSD-команды для отслеживания и борьбы со шпионским программным обеспечением:

- *#21# — показывает список номеров, имеющих доступ к SMS и вызовам;

- #21# — выключает переадресацию звонков;

- ##21# — выключает переадресацию звонков и сообщений;

- *#61# — показывает наличие переадресации, если номер не отвечает;

- #61# — деактивирует переадресацию вызовов, если номер не отвечает;

- ##61# — отключает переотправку SMS и вызовов;

- *#62# — проверка переадресации, если абонент находится вне зоны доступа;

- ##62# — отключение переадресации звонков и SMS, если абонент вне зоны доступа;

- *#67# — проверка переадресации, если абонент говорит по телефону, и линяя занята;

- ##67# — отключение переадресации при занятом номере;

- *#330# — проверка запрета всех вызовов.

Универсальным считаются коды 21. Они позволяют отключить всю переадресацию и обеспечить конфиденциальность пользователя. Но для собственного спокойствия можно собрать информацию по остальным кодам. Там не должны отображаться какие-либо данные о других номерах.

Известный антивирус существуют, в том числе для Android и iOS. Этот программный комплекс защищает владельца мобильного устройства от шпионского программного обеспечения, вирусов, распространителей рекламы и т. д. Бесплатная Light версия позволит вернуть контроль над звонками и смартфоном, но для полноценной защиты лучше приобрести полноценную лицензию.

Для поиска шпионских программ необходимо запустить сканер. Часто сразу после установки и первого запуска антивирус находит подозрительные программы и предлагает их удалить. Необходимо проверять запросы внимательнее, так как случайно можно стереть компоненты, необходимые для корректной работы установленных приложений

Это бесплатное приложение для обнаружения шпионских программ. Eagle Security отслеживает все загруженные на мобильное устройство приложения, проверяет их разрешения и отправляемые данные. В бесплатной версии присутствует реклама. Существует и платная версия без рекламы и с расширенным функционалом.

Антишпионское приложение выявляет следящие модули, вирусы и защищает владельца смартфона от потери информации. Главный недостаток Incognito – для полноценного функционирования необходимо приобрести лицензию. В бесплатной версии слишком много рекламы.

Приложение отслеживает все программы, загруженные на смартфон. Есть платная и бесплатная версии. В бесплатной версии присутствует весьма ненавязчивая реклама. Быстро определяет потенциально опасные приложения. Но может заблокировать антивирус, ТОR и другие анонимайзеры.

Достаточно старое мобильное приложение, которое обнаруживает подозрительную сетевую активность в смартфоне. Программа находит шпионские программное обеспечение, помечает подозрительные сообщения. На последних версиях Android не запускается. Работает только с 3G сетями. Скачать программу можно на Github.

Это программа разработана специально для поиска поддельных базовых станций. Помогает выявить переадресацию звонков на другие незнакомые вышки. Распространяется бесплатно. Последнюю версию также можно скачать только на GitHub.

Ликвидировать программы-шпионы, передающие голосовые данные злоумышленникам, можно с помощью антивируса или специализированной Anti Spy программы. Если проблему вызывает аппаратная модификация смартфона, необходимо избавиться от дополнительного чипа. Принудительную переадресацию вызовов можно деактивировать USSD-командами.

Кардинальный метод борьбы со шпионским программным обеспечением – обнуление настроек смартфона. Состояние мобильного устройства сбросится до заводского, из его памяти удалится весь софт, включая вредоносный. Минус у этой методики один – личные файлы пользователя также удалятся, поэтому лучше предварительно скопировать их на внешний диск или облачный сервер.

При наличии признаков совершаемого или подготавливаемого правонарушения МВД, ФСБ и другие правоохранительные органы могут прослушивать смартфон. Если пользователь длительное время уклоняется от уплаты налогов, то инициировать эту процедуру можно только по решению следователя. Информацию о подготавливаемом преступлении правоохранительные органы могут получить из весьма разнообразных источников:

- анонимный звонок в полицию;

- сообщение из банка о странном движении денег на счетах;

- получение запроса от ФНС о налоговой задолженности в особо крупных размерах;

- плановые проверки оборота драгоценных металлов, ценных бумаг и т. д.

Инициируют прослушку только при наличии судебного решения. Но есть исключения, когда к телефону подключаются без оформления подобного документа. Например, для обеспечения безопасности или при прямой угрозе совершения тяжкого преступления.

2020-10-31T04:58:00+03:00

2020-11-03T17:39:35+03:00

2020-10-31T04:58:00+03:00

2020

https://1prime.ru/telecommunications_and_technologies/20201031/832234405.html

Вас подслушивают: за кем следят по телефону и как это понять

Технологии

Новости

ru-RU

https://1prime.ru/docs/terms/terms_of_use.html

https://россиясегодня.рф

По данным «Лаборатории Касперского», Россия в первом полугодии стала лидером по числу людей, столкнувшихся со слежкой через шпионское программное обеспечение в смартфоне… ПРАЙМ, 31.10.2020

статьи, технологии

https://1prime.ru/images/83223/43/832234376.jpg

1920

1440

true

https://1prime.ru/images/83223/43/832234376.jpg

https://1prime.ru/images/83223/43/832234375.jpg

1920

1080

true

https://1prime.ru/images/83223/43/832234375.jpg

https://1prime.ru/images/83223/43/832234363.jpg

1920

1920

true

https://1prime.ru/images/83223/43/832234363.jpg

https://1prime.ru/telecommunications_and_technologies/20201027/832220981.html

https://1prime.ru/telecommunications_and_technologies/20201020/832184514.html

Агентство экономической информации ПРАЙМ

7 495 645-37-00

ФГУП МИА «Россия сегодня»

https://россиясегодня.рф/awards/

Агентство экономической информации ПРАЙМ

7 495 645-37-00

ФГУП МИА «Россия сегодня»

https://россиясегодня.рф/awards/

Агентство экономической информации ПРАЙМ

7 495 645-37-00

ФГУП МИА «Россия сегодня»

https://россиясегодня.рф/awards/

Агентство экономической информации ПРАЙМ

7 495 645-37-00

ФГУП МИА «Россия сегодня»

https://россиясегодня.рф/awards/

Агентство экономической информации ПРАЙМ

7 495 645-37-00

ФГУП МИА «Россия сегодня»

https://россиясегодня.рф/awards/

МОСКВА, 31 окт – ПРАЙМ, Ульяна Крайняя. По данным «Лаборатории Касперского», Россия в первом полугодии стала лидером по числу людей, столкнувшихся со слежкой через шпионское программное обеспечение в смартфоне. Установить, заражено ли устройство софтом для прослушивания телефонов, не всегда просто, считают опрошенные агентством «Прайм» эксперты.

Эксперт назвал главные признаки прослушки вашего телефона

При этом обезопасить себя от незаконной прослушки можно, соблюдая ряд нехитрых правил безопасности. Так, не стоит передавать телефон третьим лицам и переходить по неизвестным ссылкам. Важно регулярно проверять установленные на смартфоне приложения и отключать его во время конфиденциальных переговоров. При подозрениях на прослушку вы вправе обратиться с заявлением в правоохранительные органы.

КАК ОПРЕДЕЛИТЬ, ЧТО ВАС ПРОСЛУШИВАЮТ

Для начала, далеко не факт, что целенаправленно прослушивать будут именно вас – есть определенные группы риска. «Приложения в телефоне довольно часто прослушивают наши разговоры, но, если речь идет о планомерной слежке, то для нее должны быть какие-то причины», — рассуждает директор компании «Интеллектуальный резерв» Павел Мясоедов. Так, бизнесменом могут заинтересоваться партнеры или конкуренты, также члены семьи часто стараются контролировать друг друга.

Если программу устанавливал профессионал, то «жучок» обнаружит только специалист, если это делал человек с минимумом знаний – найти следы будет проще.

Эксперт посоветовал присмотреться, не ведет ли себя телефон необычно: например, стал быстро разряжаться (особенно – новый аппарат) или сам выключаться. Еще одним признаком возможной прослушки является сильный нагрев устройства при разговоре. Но это косвенные признаки, они могут указывать на технические проблемы. Хуже, если стали появляться программы, которые владелец точно не устанавливал.

Если вы заметили эти нехарактерные признаки, лучше сохранить ценную информацию и сбросить телефон к заводским настройкам. Однако этот метод не поможет, если жучок находится внутри корпуса. «И главное правило безопасности – не пользоваться подаренными гаджетами», — предупреждает Мясоедов.

Если Вас «слушают» правоохранительные органы на основании решения суда, определить это весьма сложно и порой невозможно, продолжает заведующий филиалом московской коллегии адвокатов «Защита» Анатолий Миронов.

«Как правило, в таких случаях связь, интернет и сам смартфон работают в штатном режиме, и никаким чудесным набором цифр и символов вы не определите законное прослушивание телефонных переговоров», — предупреждает он.

Использование интернет-телефонии и мессенджеров с правовой точки зрения не относится к телефонным переговорам, поэтому оперативно-розыскное мероприятие «прослушивание телефонных переговоров» никогда не содержит в себе данных из WhatsApp или Telegram. Однако это вовсе не означает, что у оперативных служб нет возможности получить оттуда интересующие сведения.

КАК ВЕДЕТСЯ ПРОСЛУШКА

C технической точки зрения существует два варианта прослушки – косвенная и прямая, говорит исследователь мобильных угроз в «Лаборатории Касперского» Виктор Чебышев. Косвенная прослушка осуществляется с помощью мобильных базовых станций, но такое оборудование – дорогостоящее, и его возможности сводятся к перехвату голосовых вызовов и текстовых сообщений.

Большой объем коммуникаций на смартфоне проходит в мессенджерах или социальных сетях, поэтому они также могут быть интересны злоумышленникам.

Для перехвата таких сообщений может использоваться метод атаки, получивший название «человек посередине»: это перехват зашифрованного трафика от веб-версий различных сервисов. Однако современные приложения, как правило, уже содержат защиту от такой атаки, поэтому здесь злоумышленники прибегают к попытке заражения смартфона.

«В этом случае речь идет уже о прямой прослушке: с использованием возможностей самого смартфона, а также шпионского или сталкерского софта», — объяснил специалист.

МОЖНО ЛИ ПРЕДОТВРАТИТЬ

Чтобы снизить риски заражения шпионским софтом, Чебышев рекомендует скачивать приложения только из официальных магазинов и следить за тем, какие разрешения вы даете установленным программам, периодически проверять список установленных приложений (если среди них появляются новые, незнакомые – это повод насторожиться), а также установить защитное решение для мобильных устройств.

Эксперт рассказал, кому кроме вас доступна камера вашего смартфона

Директор информационно-аналитического агентства Telecom daily Денис Кусков добавляет, что специальное ПО на смартфоне может устанавливаться как незаметно от человека, так и самим человеком, не подозревающим этого. Происходит это путем скачивания писем или иной информации, либо переходом по непроверенному адресу.

Если вы скачиваете какие-то приложения, то стоит бережно подходить к вопросу предоставления объема данных этому софту. Предоставляя приложению ряд данных, которые можно собирать с участием микрофона и камеры, стоит понимать, что это будет доступно третьим лицам.

Эксперт рекомендует не передавать свой телефон в незнакомые руки, даже если вас просят сделать звонок. Если есть необходимость донести конфиденциальную информацию –делать это тет-а-тет, а не по мобильному телефону.

«Если Вы ведёте важные конфиденциальные переговоры, то, по возможности отложите телефон в сторону и выключите его», — советует и Миронов.

ПРАВОВОЙ АСПЕКТ

Если вы полагаете, что ваши права были нарушены незаконным прослушиванием телефонных переговоров, то логично будет обратиться с официальным заявлением в правоохранительные органы, которые могут привлечь виновных к ответственности по статье 137 Уголовного Кодекса РФ

«Нарушение неприкосновенности частной жизни» и статье 138 «Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений».

Если же вам стало известно о нарушающей ваши права прослушке телефона, которую проводят сами правоохранительные органы на основании судебного решения, но преступления вы не совершали, то по Закону «Об оперативно-розыскной деятельности», вы вправе истребовать сведения о полученной о вас информации.

«И, пожалуй, самый основной совет: задумывайтесь над тем, что вы говорите, помните древнюю истину «от слов своих оправдаешься, и от слов своих осудишься». Контролируйте себя, а потом уже свой гаджет», — подытожил юрист.

С современными технологиями и вседозволенностью прослушка становится довольно простой задачей. Рассказываем, как определить, что вас прослушивают, и как от этого защититься.

1. Телефон шумит при разговоре

Шипение и другие подозрительные звуки во время разговора – первый признак прослушки. Если звук похож на ровный гул или шуршание, вероятность прослушки выше. Если это эпизодический треск или пропадание звука – ниже.

Конечно, эхо, статический шум или щелчки вы можете слышать и из-за помех на линии. Но проверить стоит. К слову, иногда избавиться от подозрений помогает диагностика динамика и микрофона.

2. Смартфон издает странные звуки в режиме ожидания

Вы кладёте телефон возле динамика, и он издаёт характерный скрип? Непорядок.

Вообще говоря, устройство может фонить и генерировать помехи несколько раз в час или реже, так как периодически соединяется с базовой станцией для проверки нахождения в сети. Но если динамик, рядом с которым лежит смартфон, скрипит гораздо чаще, и с другими динамиками история повторяется, это один из признаков прослушки.

Бывает и так, что звуки есть, но вы их не слышите. Воспользуйтесь звуковым датчиком на низкой частоте. Если несколько раз в минуту его стрелка зашкаливает, это подозрительно.

Важно: приложение-шумомер на смартфоне такие звуки может не обнаружить. Значительная часть входных трактов смартфонов настроена на человеческий голос (300-3400 Гц, 40-60 дБ) и обрезают все внеполосные сигналы. Кроме того, иногда смартфоны аппаратно ограничивают уровень входного сигнала, и это влияет на точность измерений.

3. Соединение устанавливается слишком долго

Если смартфон с задержкой соединяется с абонентом и отключается не сразу после разговора, это повод задуматься. Чаще всего такое происходит, если на него установлено вредоносное приложение для прослушки.

4. Телефон нагревается и слишком быстро расходует энергию

Гаджет, который просто лежит в кармане, нагреваться не должен. Если вы заметили проблему, то либо вас прослушивают, либо на смартфон попал какой-то другой вирус – майнер, к примеру.

Узнать, куда уходит энергия:

- iOS: «Настройки» – «Аккумулятор».

- Android: «Настройки» – «Батарея» (или «Аккумулятор»).

Кроме того, эффективно отслеживают расход энергии приложения вроде BatteryLife LX или Battery LED для iOS, AccuBattery и GO Battery Saver для Android.

5. Устройство стало без причин отключаться, тормозить, перезагружаться

Ещё один косвенный признак приложения для прослушки, установленного на вашем смартфоне. Нередко вредоносные приложения перегружают ресурсы устройства или в его работе возникают сбои.

6. Расход трафика резко вырос

Некоторые приложения для прослушки накапливают данные, а затем передают их по Wi-Fi. Но есть и те, что пользуются любым удобным случаем и включают передачу данных в мобильной сети, чтобы отдать собранную информацию.

Если вы не больше обычного сидите на iphones.ru и в Facebook, но пакетные мегабайты стали буквально улетучиваться, проверьте, какое приложение может расходовать трафик. В статистику Wi-Fi также будет нелишним заглянуть.

- iOS: «Настройки» – «Сотовая связь» (подробнее здесь) и стороннее приложение (например, Traffic Monitor) для Wi-Fi.

- Android: «Настройки» – «Передача данных», обычно есть две вкладки: «Мобильный трафик» и «Wi-Fi».

Также есть приложения вроде Internet Speed Meter Lite или My Data Manager, которые помогают следить за потреблением трафика.

7. Приходят странные SMS

Сообщения с наборами непонятных букв и цифр, отправленные с неизвестных номеров, могут быть зашифрованными командами для прослушивающих приложений. Попробуйте переставить SIM-карту в кнопочную «звонилку». Если сообщения по-прежнему приходят, это не глюк, а серьёзная причина для подозрений.

А если под окнами дежурит подозрительный фургон?

Значит, вы насмотрелись шпионских фильмов. Сейчас станции для прослушки применяют крайне редко – проще запросить данные от СОРМ, которая установлена у каждого оператора, либо заразить вредоносом вроде FinFisher.

Но всё же мобильные комплексы для прослушки, к которым ваш телефон захочет подключиться, вычислить довольно легко. Наберите следующую комбинацию:

- iOS *3001#12345#*

- Android *#*#4636#*#* или *#*#197328640#*#*

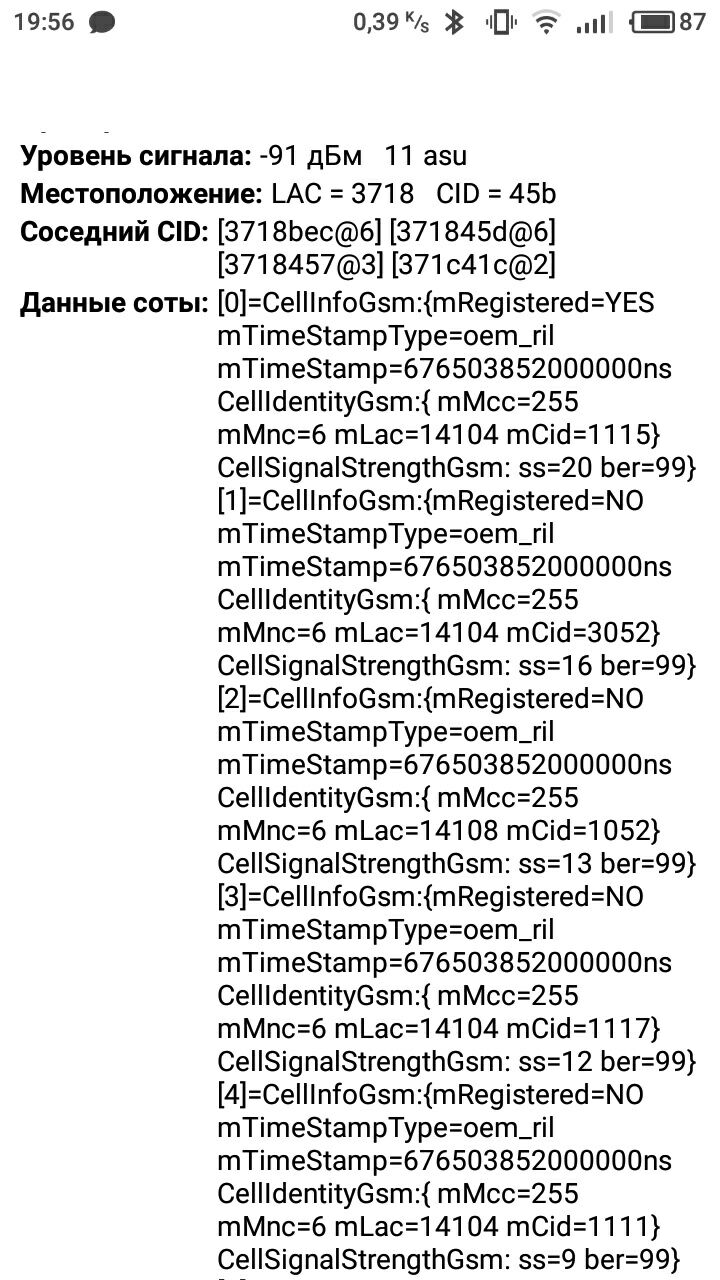

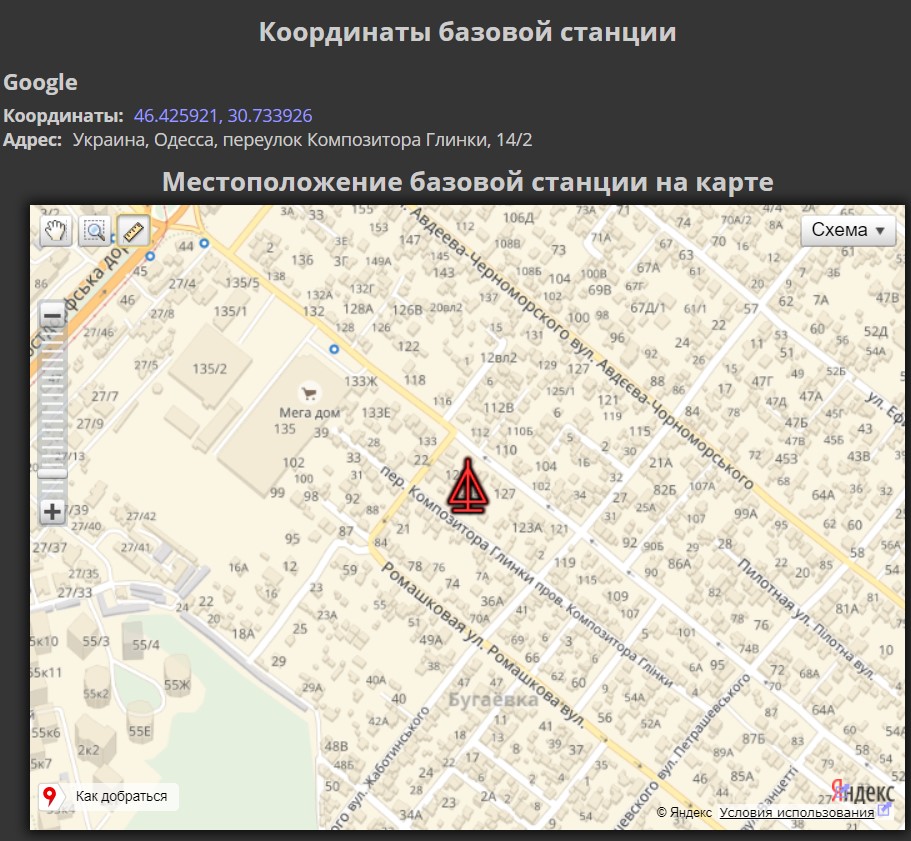

Она откроет доступ к данным утилиты netmonitor. Выдаст что-то вроде этого:

В Android обычно все данные доступны сразу. Нас интересуют поля Cell ID (CID) и LAC (Local Area Code).

На iPhone нужно перейти на вкладку UMTS Cell Environment – UMTS RR info и посмотреть значение поля Cell ID. А LAC показывается на вкладке MM info – Serving PLMN.

Значение Cell ID меняется с течением времени: смартфон выбирает базовую станцию с учётом дальности, уровня сигнала и т.п. Пока телефон лежит в одном месте, обычно он перебирает не более 3-5 базовых станций. Их Cell ID необходимо выписать и сохранить. И если с появлением странного фургона за окном в netmonitor вы будете видеть Cell ID новой базовой станции, значит, вас прослушивают.

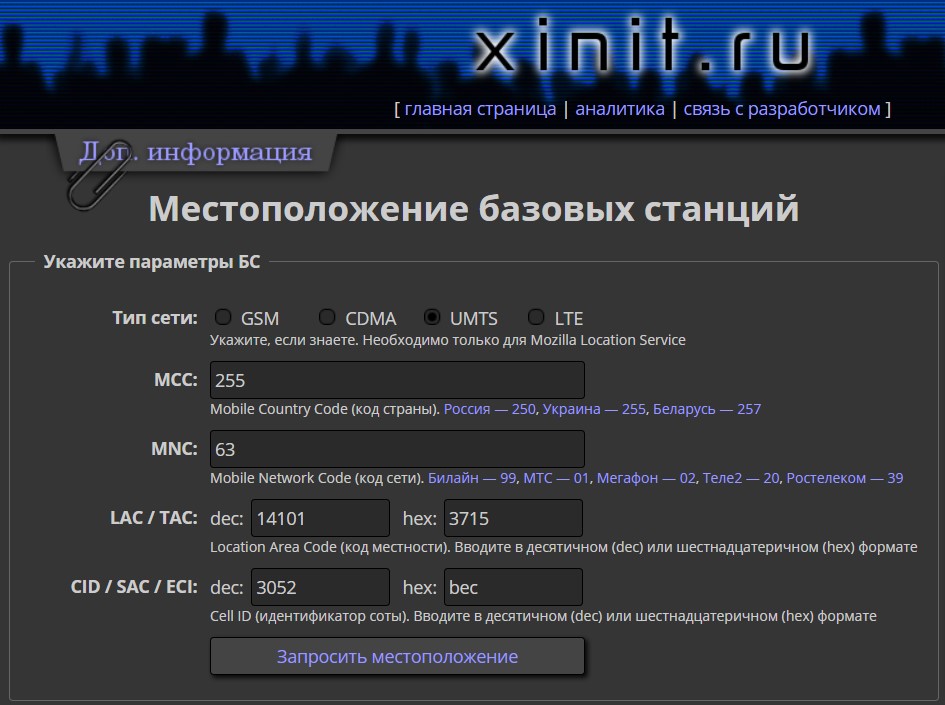

В сервисе http://xinit.ru/bs/ можно узнать координаты базовой станции по LAC и Cell ID:

Вот что получилось у меня:

Могут ли правоохранительные органы прослушивать смартфон

Да, могут. Но только по решению суда.

Но на самом деле прослушать нужный номер можно, если добавить его в дело, сославшись на «оперативную необходимость». Либо использовать коррупционную схему. Понятное дело, что такие варианты незаконны, но доказать это будет крайне сложно.

Что делать, если ваш смартфон прослушивают

Самое сложное – понять, почему ваш смартфон вообще кому-то понадобилось прослушивать. Супруг может собирать доказательства неверности, начальник или коллега – подозревать вас в откатах или сливе информации, воры – уточнять ваш график, чтобы выбрать лучшее время для ограбления.

- Технически стоит начать с проверки смартфона на вирусы и нежелательное программное обеспечение. Попробуйте несколько антивирусных программ со свежими базами, ведь нередко бывает, что каждая из них видит не все вредоносы.

- Сохраните все нужные данные и сбросьте смартфон до заводских настроек. Отключите передачу данных и Wi-Fi, вставьте SIM-карту с нулевым балансом и возьмите смартфон туда, где нет Wi-Fi. Возможно, через некоторое время вредонос выдаст сообщение об ошибке и обнаружит себя.

- Совет практический: найдите человека, которому доверяете, и поделитесь с ним «суперсекретной» (но на самом деле ложной) информацией. Если посторонние узнают об этом, то либо ваш друг не такой уж и друг, либо вас всё-таки прослушивают. Во втором варианте заведите кнопочную «звонилку» для секретных разговоров и общайтесь, отложив смартфон подальше – его микрофон не должен слышать ваши разговоры.

- Чтобы защитить смартфон от подключения к ложным базовым станциям, используйте Android IMSI-Catcher Detector или CatcherCatcher.

- EAGLE Security предупредит подключение к ложной базовой станции и выдаст полный список приложений, которые имеют доступ к микрофону и видеокамере (здесь же можно запретить доступ). Приложение умеет отслеживать расположение базовых станций, и если какая-то из них перемещается по городу или периодически пропадает со своего места, бьёт тревогу.

- Darshak отслеживает подозрительную активность сотовой сети, в том числе SMS, которые отправляются без вашего ведома, оценивает защищенность сети в режиме реального времени.

Заключение

В РФ можно прослушать абсолютно любой смартфон (и в следующий раз мы расскажем, как это делается). Так что обеспечение собственной безопасности – целиком и полностью в ваших руках.

Для секретных переговоров проще пользоваться либо кнопочной «звонилкой», номер которой никто не знает, либо использовать приложения с шифрованием разговоров (Telegram и др.) – но вдалеке от телефона, который потенциально могут слушать. А главное – не давать повода для прослушки.

(33 голосов, общий рейтинг: 4.55 из 5)

(33 голосов, общий рейтинг: 4.55 из 5)

🤓 Хочешь больше? Подпишись на наш Telegram.

iPhones.ru

Пора проверить.

- Безопасность,

- смартфоны

![]()

Ксения Шестакова

@oschest

Живу в будущем. Разбираю сложные технологии на простые составляющие.

Развитие прогрессивных технологий в мире в наши дни идет колоссальными темпами. За последние несколько десятилетий окружающий нас мир кардинально изменился практически во всех сферах жизнедеятельности человека. Нынешние открытия ученых позволяют сейчас сделать то, что каких-то 30–40 лет тому назад казалось вовсе невозможным. Развитие, например, телекоммуникационных технологий произошло внезапно и практически незаметно для нас.

И сейчас уже подавляющее большинство жителей нашей планеты не могут представить свою жизнь без Интернета, персонального компьютера или ноутбука, мобильного телефона.

Вместе с этим развитие телекоммуникационных технологий подтолкнуло правительства многих государств развивать и технологии по контролю и слежению за современными способами передачи информации между гражданами.

Российская Федерация в этом вопросе, конечно, также не осталась в стороне.

История с бывшим сотрудником ЦРУ и АНБ США Эдвардом Сноуденом, произошедшая в 2013 году, подтвердила опасения многих о том, что сегодня каждый наш шаг контролируется спецслужбами и про тайну личной жизни вообще можно забыть. Кроме того, масла в огонь регулярно подливают и голливудские шпионские блокбастеры, повествующие нам о супер-агентах, которые обладают такими техническими возможностями, что могут за пару секунд узнать про любого жителя планеты Земля абсолютно всю информацию, а также по одному телефонному звонку установить его настоящее местонахождение с точностью до сантиметров, после чего уничтожить его ракетным ударом с беспилотника. Как вы думаете, это фантастика или реальность? Попробуем разобраться в этом в настоящей статье.

Кто может прослушивать наши телефонные переговоры?

Согласно ч. 2 ст. 23 Конституции РФ, каждый имеет право на тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений. Ограничение этого права допускается только на основании судебного решения.

Государство не случайно допустило оговорку о том, что ограничение этих прав возможно, но только по решению суда. В противном случае государство осталось бы без возможности контроля за обменом информации между людьми, что сделало бы практически нереальным пресечение террористических атак, ряда спланированных преступлений и т. п. То есть в таком случае государство банально не смогло бы защитить своих же граждан.

Чтобы этого не допустить, государство в соответствии с Конституцией РФ и федеральным законом № 144-ФЗ от 12.08.1995 г. «Об оперативно-розыскной деятельности» наделило МВД РФ и ФСБ РФ правом с целью пресечения и расследования преступлений получать доступ к любым телекоммуникационным сетям обмена информацией. Разумеется, только при наличии на то реальной необходимости и только по решению суда.

Но четкие критерии такой «реальной необходимости» законодательно не закреплены, поэтому под это определение может, да и в ряде случаев подпадает, обычное ничем особо не подтвержденное подозрение.

Проще говоря, оперативнику кажется, что вы что-то знаете или замышляете, и он без особых проблем может организовать прослушку ваших телефонных переговоров.

Кроме того, оперативные сотрудники МВД РФ и ФСБ РФ могут начать прослушку телефона и без судебного решения. Здесь речь идет о так называемых случаях, не требующих отлагательств. Например, когда необходимо предотвратить серьезное преступление, не дать преступникам скрыться, либо имеется угроза безопасности государства и его граждан. Однако такие действия все равно требуют согласия суда, которое получается уже «пост фактум».

Прослушка телефонов и контроль интернет-трафика спецслужбами скрывается под аббревиатурой СОРМ – «Система технических средств для обеспечения функций оперативно-розыскных мероприятий». Операторы мобильной связи и интернет-провайдеры сами подключают к ней оборудование. При этом ни мобильный оператор, ни интернет-провайдер не спрашивают разрешения суда на прослушку и не могут ее контролировать.

Технически система работает так, что оперативнику МВД РФ или ФСБ РФ достаточно буквально нажать пару кнопок, и телефонный разговор будет поставлен на прослушку.

Вместе с этим сейчас телефонные переговоры могут прослушиваться и нелегально.

Для этого разработаны специальные шпионские программы и вирусы, которые в ряде случаев могут быть установлены на мобильный телефон удаленно, но для этого в любом случае необходимо формальное согласие объекта, установившего на свой гаджет подобное программное обеспечение. Благодаря таким программам злоумышленники вообще могут получить полный доступ над устройством.

Также для нелегальной прослушки телефонных переговоров применяются поддельные базовые станции. Такое оборудование обычно выглядит как ноутбук, к которому прилагаются несколько телефонов специальных модификаций. Несмотря на видимую простоту, управлять такой системой может только высококвалифицированный связист. Стоимость такой поддельной базовой станции в зависимости от характеристик варьируется от нескольких тысяч до нескольких сотен тысяч долларов США.

Принцип работы такого устройства заключается в перехвате сигнала связи, который телефон направляет базовой станции оператора для установки соединения и передачи данных. Поскольку система портативная, ее устанавливают вблизи от нужного мобильного телефона (до 500 метров), и поддельная базовая станция становится посредником между телефоном и настоящей станцией. Это позволяет специалистам управлять соединением абонента, например, ослабить шифрование и получить доступ к разговору.

Существуют и мобильные комплексы для дистанционной прослушки, но они обычно применяются спецслужбами крупных государств, поскольку являются очень дорогостоящим оборудованием и для работы с ними нужны высококвалифицированные специалисты.

Нельзя не упомянуть и о прослушке телефонных переговоров при помощи нелегального подключения к системе протоколов SS7. Данная система используется для обмена информацией и маршрутизации вызовов, она начала функционировать в 80-х годах прошлого века и на сегодняшний день объединяет абсолютно всех телефонных операторов на планете. Однако чтобы подключиться к этой системе, необходимо являться суперхакером. Таких людей единицы, и все они работают на спецслужбы мощнейших государств мира.

Как понять, прослушивают ли ваши телефонные переговоры?

В сети Интернет можно найти множество «действенных» способов проверки, прослушивается ли ваш телефон или нет. Это и специальные коды, которые нужно ввести на телефоне (например: *#43#, *#21#, *#30# и т. д.), и специальные программы, позволяющие установить, кто фактически управляет вашим телефоном, есть даже специальные сайты и организации, оказывающие населению услуги по противодействию прослушке.

Также на многих сайтах указывается, что если аккумулятор вашего мобильного аппарата очень быстро разряжается, либо во время разговора по телефону слышны посторонние шумы и голоса, то это однозначно свидетельствует о том, что вы находитесь «под колпаком».

Однако это не соответствует действительности, поскольку если ваш телефон действительно стоит на прослушке, то определить это без специального оборудования, которое имеется только у спецслужб, в принципе нереально.

В этом и суть тайной прослушки телефонных переговоров. Все делается незаметно от объекта, поэтому понять, что ваши разговоры слушают, нельзя.

Спецслужбы слушают каждого из нас!

На самом деле это утверждение достаточно спорное. Действительно лучшие мировые спецслужбы имеют технические ресурсы для прослушивания телефонных переговоров любого человека на Земле, и периодически в СМИ «всплывает» информация о том, что разведка того или иного государства прослушивала телефонные переговоры, не имея на то специального разрешения, то есть нелегально.

Но слушать телефонные переговоры каждого жителя на Земле спецслужбы не могут физически, поскольку в мире нет столько агентов, чтобы следить за телефонными переговорами каждого.

В основном объектами прослушивания становятся высокопоставленные лица государств, крупные бизнесмены, военные самых высших чинов, либо имеющие доступ к ядерному и секретному оружию, криминальные авторитеты, террористы, а также лица, контактирующие с ними, люди, владеющие государственной, коммерческой тайной и т. д.

Если вы не относитесь ни к одной из этих категорий людей, то можете быть спокойны. С вероятностью 99,9 % ваши телефонные переговоры никому не интересны.

С другой стороны с настоящее время разрабатываются и уже постепенно внедряются специальные программы, позволяющие одновременно фиксировать сотни и даже тысячи телефонных переговоров и сортировать их по специальным кодовым словам. Например, «бомба», «взрыв», «убил человека» и т. д. Официального подтверждения разработки и использования таких программ, разумеется, нет. Однако тот же Эдвард Сноуден еще в 2013 году выдал СМИ факты, свидетельствующее о том, что правительством США действительно ведутся исследования в данном направлении. В связи с этим глупо думать, что и наше государство не занимается разработкой чего-то подобного. Об этом факте в том числе свидетельствует недавно одобренная «Концепция развития интернета вещей в России», о чем я уже писал в одной из своих предыдущих публикаций «Еще один шаг к тотальному контролю населения. Скоро ФСБ и государство будут знать о нас все!»

Резюме

Таким образом, с учетом развития современных технологий, если вы хотите сохранить что-то в тайне, то просто не рассказывайте об этом никому. Пока ученые не придумали, как извлекать мысли из мозга людей, молчание остается единственным способом сохранить секрет.

Ну а если серьезно, то ни у одного государства в мире нет таких ресурсов, чтобы прослушивать телефонные переговоры двенадцатилетнего мальчишки, укравшего в супермаркета шоколадку, или семидесятилетней пенсионерки, сдающей комнату в своей трехкомнатной квартире в обход НК РФ. Так что можете спать спокойно – никто за вами не следит.

Во всяком случае пока «Концепция развития интернета вещей в России» не заработает.

Спасибо за внимание!

Буду очень благодарен и признателен, если вы найдете возможность поддержать мой труд рублем.

Мои реквизиты:

Сбербанк: 4276 4600 2423 4515

Альфа-Банк: 4790 8723 2366 6592

Киви-кошелек: 89033950605

Обе банковские карты также привязаны к моему номеру телефона: 8-903-395-0605.

Благодарю за поддержку!