В этом посте мы расскажем, как удаленно клонировать телефон Android и что такое клонирование телефона?

Зачем копировать данные телефона и что нужно сделать перед клонированием мобильного телефона Android.

В сети плавают разные подходы, например, вам нужно превратить свое устройство в шпионский гаджет.

Прежде чем вдаваться в подробности, нужно знать, как это сделать?

В настоящее время вам не нужно получать доступ к телефону для сохранения данных. Это звучит безумно, но технологии в наши дни зашкаливают.

Клонировать Android-телефон в двух словах?

Наиболее типичный способ клонирования телефона Android — использование приложения. Приложения позволяют пользователям переносить данные устройства со старого на новое.

В Интернете распространены приложения для клонирования телефонов, которые вы можете установить на свои мобильные телефоны, и вы можете использовать одно из всех приложений.

Более того, вашим мобильным телефонам необходимо подключение к Интернету для передачи данных от одного к другому.

Вы можете использовать одно устройство для доставки данных мобильного телефона, а второе — для получения всех данных, чтобы полностью клонировать телефон.

Вы можете проверить свой телефон и убедиться, что все данные переместились. Вы можете предотвратить повреждение данных, используя резервные копии, и вы можете использовать свое новое устройство.

Примечание: Суть в том, что вам нужно использовать приложение, а затем использовать резервные копии для мобильного телефона. Поэтому почему бы вам не использовать законное приложение, которое одновременно обеспечивает резервное копирование и клонирование мобильного телефона? Прежде чем мы обсудим клонирование телефона с помощью приложения для мобильного телефона, вам необходимо знать следующее:

Что такое клонирование сотового телефона?

Клонирование телефона означает копирование данных с устройства с последующим перемещением их на другой телефон.

Вы можете создать резервную копию телефона, что также называется клонированием. Однако доставка данных с любого устройства также является актом клонирования мобильного устройства.

Это может быть по нескольким причинам, чтобы проверить резервную копию и увидеть чужие неуместные действия.

Короче говоря, это создает дубликат целевого устройства, чтобы обеспечить безопасность ваших близких в цифровом мире.

Это поможет вам копировать контакты, текстовые сообщения, списки контактов, файлы документов, мультимедийные галереи, такие как фотографии и видео, а также приложения для установки на телефон.

В прошлом хакеры настраивались на ваш телефон и слушать разговоры.

Современные технологии немного сложны, и вам кажется беспокойным загружать данные с целевого устройства на свое устройство.

Современные телефоны работают на SIM-картах с секретными кодами. Поэтому вам сложно копировать мобильные данные, не подключая их к ним.

Зачем кому-то клонировать Android-телефон?

Копирование чьих-то мобильных данных кажется навязчивой и незаконной деятельностью во всем мире.

Итак, есть несколько возможных причин для клонирования телефонов Android, например перенос ваших данных со старого телефона на новый.

Для этого пользователи в основном получают резервную копию своих данных.

Но по сравнению с этим клонирование — относительно простой и быстрый способ скопировать данные вашего телефона.

Другая причина — клонировать ваше устройство, чтобы следить за действиями ваших близких.

В основном это делают родители, которые хотят обезопасить своих детей от онлайн-угроз. Это помогает предотвратить доступ детей к контенту для взрослых.

Кроме того, работодатели могут контролировать свои бизнес-устройства, чтобы обеспечить деятельность своих сотрудников.

С помощью этого метода вы можете отправлять данные мобильного телефона, такие как видео, фотографии, контакты, электронные письма и т. д. Закон не применяется, если вы не нарушаете чью-либо конфиденциальность без согласия.

Вы можете прослушивать чьи-либо телефонные звонки, отслеживать контакты, читать сообщения и электронную почту, имея разрешение или принадлежащее вам устройство.

Как клонировать телефон Android?

Вы можете легко клонировать телефон, передав чьи-либо данные с помощью стороннего приложения.

Это поможет вам поделиться всеми данными телефона через телефон шпион приложение.

Теперь вам нужно сосредоточиться на способе передачи данных телефона различными способами.

Давайте посмотрим на доступные методы удаленного клонирования телефона Android. В приведенных ниже строках вы можете увидеть, как тайно клонировать телефон.

Лучшие методы удаленного клонирования телефона Android

Вот лучшие методы, которые мы собираемся обсудить, для клонирования любого мобильного телефона.

- Поделиться

- CLONEit

- Приложение ОгиМоги

- Блютуз

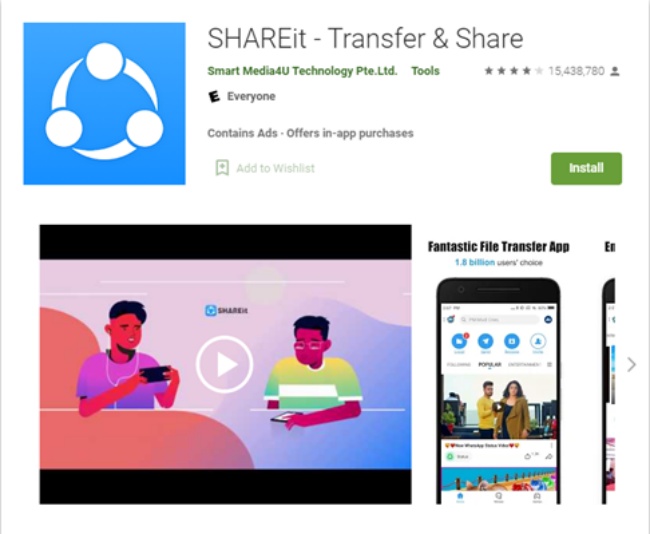

Метод № 1: используйте SHAREit для клонирования целевого телефона

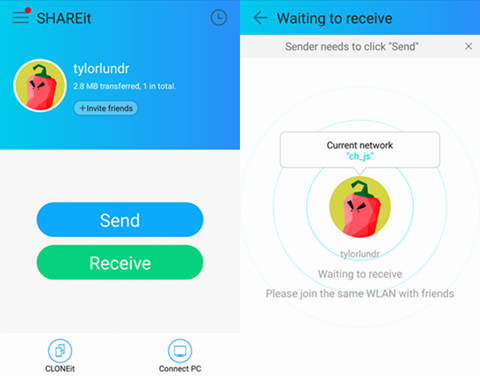

Миллионы пользователей сотовых телефонов используют кроссплатформенное программное обеспечение SHAREit для обмена телефонными звонками. Для обмена данными с другим устройством не требуется какой-либо провод, подключенный к устройству. Он может передавать данные вашего телефона с точностью и эффективностью. Для этого не нужно использовать ваши мобильные данные и Bluetooth. Он работает напрямую с Wi-Fi, чтобы клонировать ваш телефон Android. Вы можете использовать SHAREit для передачи данных с одного телефона Android на другой.

Это приложение для защиты игр, которое вы можете загрузить из магазина Google Play и использовать на своем телефоне для его клонирования. Вот несколько шагов, которые необходимо выполнить, чтобы клонировать данные телефона со старого устройства на новый телефон.

Step1: Изначально вам нужно иметь приложение SHAREit и установить его на свой старый и новый телефон Android. Вы можете загрузить приложение из Play Store.

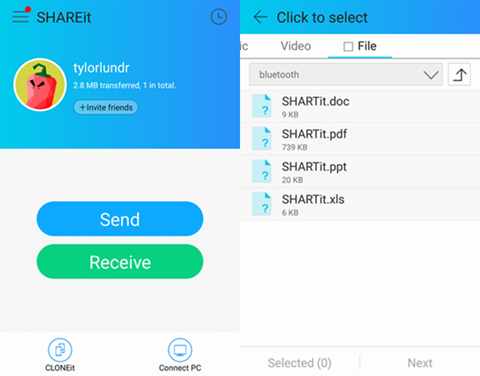

Step2: Установите приложение SHAREit на целевые устройства и активируйте его на исходном устройстве. Далее можно нажать на кнопку «отправить».

Step3: Пользователи могут выбирать файлы, которые они пытаются перенести со старого устройства на новое. Вы можете нажать на кнопку «Далее», как только вы выбрали данные, которые хотите клонировать.

Step3: Пользователи могут выбирать файлы, которые они пытаются перенести со старого устройства на новое. Вы можете нажать на кнопку «Далее», как только вы выбрали данные, которые хотите клонировать.

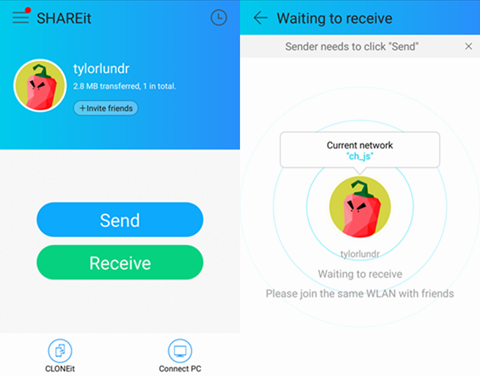

Step4: Вы должны расположить устройства ближе друг к другу и пометить одно устройство как отправитель данных, а другое как получатель данных.

Step5: Он выберет отправляющий телефон и подключит устройство к Wi-Fi, чтобы иметь безопасное подключение к Интернету.

Step6: После того, как соединение сформировалось; выберите принимающее устройство, и начнется процесс клонирования.

Способ № 2: используйте CLONEit для клонирования телефона Android

Вы хотите перенести данные своего старого мобильного телефона на новое устройство Android? Приложение CLONEit — лучший вариант для переноса данных вашего телефона Android с одного устройства на другое. Приложение может передавать несколько учетных записей Android без каких-либо технических проблем. Вы можете узнать, как клонировать устройства Android с помощью CLONEit, выполнив следующие действия:

Step1: Вы можете загрузить и активировать приложение CLONEit на обоих своих телефонах. У вас должно быть стабильное подключение к Интернету Wi-Fi, чтобы клонировать свой телефон Android.

Step2: Вы должны выбрать старое устройство в качестве отправителя и новое в качестве получателя.

Step3: Ваше целевое устройство автоматически найдет устройство-отправитель. Вы можете просмотреть точку доступа Wi-Fi, созданную устройством-отправителем, и проверить соединение.

Step4: Вы должны убедиться в запросе на подключение, нажав кнопку «ОК».

Step5: Как только устройство подключится к другому устройству, вы можете клонировать свое устройство. Вам нужно посетить устройство-отправитель и выбрать данные для передачи на целевое устройство.

Step6: После того, как вы сделали свой выбор, вам нужно нажать «Пуск», чтобы клонировать ваше устройство Android.

Step7: Вам нужно немного подождать, чтобы передать данные с устройства-отправителя на устройство-получатель. Вы получите уведомление, как только процесс завершится.

Способ № 3: используйте шпионское приложение OgyMogy для клонирования вашего мобильного телефона

OgyMogy — это хорошо обновленное приложение, способное клонировать данные телефона, не зная целевого человека.

Это приложение является одним из лучших для удаленного клонирования телефонов.

С помощью этого приложения для мониторинга вы можете видеть местонахождение ваших детей и сотрудников.

Кроме того, это позволяет вам слушать их разговор по телефону и читать текстовые сообщения.

Кроме того, вы можете проверить действия приложения по установке телефона и внимательно изучить действия в Интернете.

Он предлагает функцию удаленной блокировки и разблокировки телефона или блокировки любого нежелательного приложения или веб-сайта.

Вы можете записывать действия на экране телефона в режиме реального времени или записывать звонки VoIP.

OgyMogy защищает ваших детей, создавая здоровые цифровые привычки. Кроме того, убедитесь в эффективности работы ваших сотрудников.

Шпионское программное обеспечение предназначено для неискушенных в технологиях, неуправляемых людей и тех, кто ищет простой способ клонировать данные сотового телефона с одного телефона на другой.

Вот шаги, чтобы клонировать другие действия на мобильных телефонах:

Step1: Подпишитесь на шпионское приложение

Получите подписку на приложение Phone spy и получите учетные данные по электронной почте.

Step2: Получите разовый физический доступ на телефоне

Для успешной настройки и активации приложения необходим однократный физический доступ к целевому телефону.

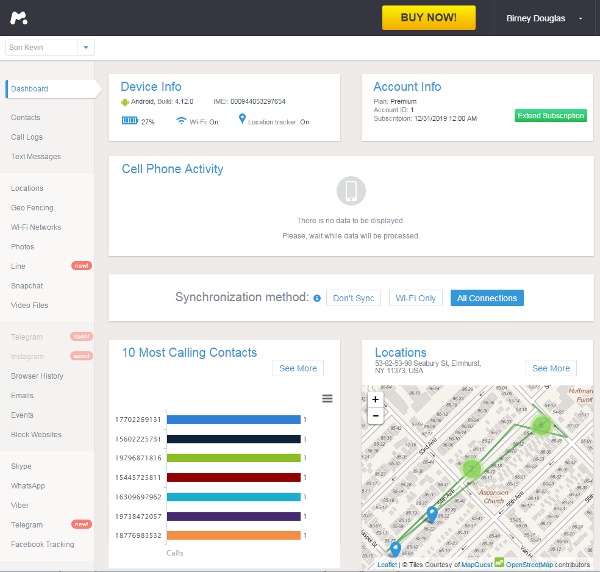

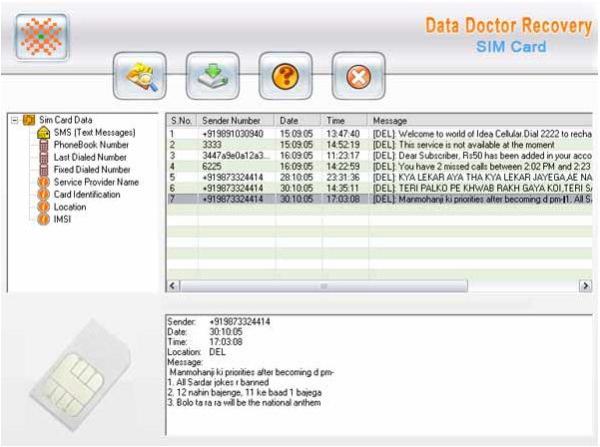

Step3: Используйте функции панели управления для клонирования текстовых сообщений.

Получите доступ к онлайн-панели шпионского программного обеспечения и используйте его функции, такие как слежка за текстовыми сообщениями, скриншотами и записью, для просмотра, захвата и получения журналов текстовых сообщений на панели инструментов. Пользователи могут загружать журналы текстовых сообщений со старого телефона на новое устройство. Это то, как вы можете клонировать данные мобильного телефона.

Вы можете передать следующие данные целевого устройства на ваше устройство.

Перехватить текстовые сообщения

После того, как вы установили OgyMogy на целевое устройство, вы можете превратить мобильный телефон в шпионский гаджет. Вы можете перехватывать сообщения, отправленные и полученные на целевом устройстве, которое вы хотите клонировать.

Контакты Телефон

Вы можете отправить контакты, хранящиеся на целевом мобильном телефоне, путем их полного клонирования.

Журналы вызовов

Пользователи могут получить доступ к журналам входящих и исходящих вызовов на целевое устройство, используя Android-шпионское ПО.

Беседы в социальных сетях

Вы можете клонировать разговоры в социальных сетях по мобильному телефону с помощью шпионского приложения для социальных сетей. Это дает вам возможность доставлять сообщения, разговоры, журналы голосовых и видеозвонков на ваше новое устройство.

Мультимедиа

Пользователи могут синхронизировать ценные данные мобильного телефона, такие как видео, фотографии, музыкальные файлы и многое другое. Вы можете сделать это с одного телефона на другой, используя Безопасная веб-панель управления OgyMogy.

Сообщения электронной почты

Вы можете клонировать электронные письма, отправленные или полученные на мобильном телефоне, с помощью приложение для отслеживания электронной почты. Это позволяет пользователям синхронизировать содержимое электронной почты с вашей панелью управления. Позже вы можете синхронизировать данные электронной почты с вашим новым устройством.

Запись звонков

Лучшее в OgyMogy для клонирования мобильного телефона?

Приложение работает как типичное приложение-клон. Это намного лучше, чем реальное приложение, потому что вам не нужна резервная копия данных, хранящихся на вашем устройстве.

Он может обеспечить резервное копирование данных и дает вам возможность в полной мере следить за телефоном. Пользователи копируют любые данные мобильных телефонов, работающих с ОС Android, в режиме реального времени.

Способ №4: Используйте Bluetooth

Это еще один распространенный и популярный метод клонирования мобильного телефона. Для осуществления метода клонирования потребовалось две машины. Один — ваш, а второй — целевое устройство. Bluetooth уже установлен на всех телефонах. Вы должны обнаружить и включить его.

Вот несколько шагов, которые помогут вам передавать данные с помощью метода Bluetooth.

Шаг №1 сначала определите и включите Bluetooth, чтобы соединить их

Шаг №2 вы должны поставить пароль при сопряжении устройства. Помните, что оба устройства должны находиться рядом друг с другом.

Шаг №3 теперь подтверждено; оба устройства сопряжены. Затем вы можете легко скопировать нужные данные телефона.

Шаг №4 после успешной передачи всех данных выключите Bluetooth.

Какой метод надежен и как он работает?

Приведенные выше Четыре метода являются проверенными способами клонировать телефон андроид.

Тем не менее, вы должны выбрать надежный способ, приложение OgyMogy, которое предлагает множество качественных функций.

Кроме того, требуется только разовый физический доступ, а затем просмотр их действий. Это не только позволяет вам клонировать, но вы также можете просматривать действия в реальном времени.

Он даже позволяет вам блокировать нежелательные приложения или неподходящие веб-сайты. Это поможет вам установить границы с помощью геозон.

Более того, это приложение позволяет вам удаленно слушать свой телефон и просматривать окружение с помощью камеры.

OgyMogy известен как приложение для родительского контроля, мониторинга сотрудников или лучшее приложение для клонирования.

Поэтому мы рекомендуем вам подписаться на OgyMogy, чтобы узнавать о вашем целевом человеке в режиме реального времени.

Каков законный способ клонирования сотового телефона?

Да, у вас есть законный способ клонировать любое мобильное устройство. Но прежде чем приступить к процессу, вы должны иметь в своем распоряжении следующие вещи.

- Резервное копирование вашего устройства

- Резервное копирование всех соответствующих данных целевого телефона

- Ваш текущий мобильный телефон

Вам необходимо создать резервную копию ваших данных на целевом мобильном телефоне.

Родителям необходимо создавать резервные копии семейных фотографий, видео и многого другого с телефонов подростка.

С другой стороны, бизнес-профессионалам необходимо создавать резервные копии всего, что хранится на телефоне, предоставленном сотрудникам, для защиты конфиденциальной информации, принадлежащей компании.

На что следует обратить внимание перед клонированием данных телефона?

Вот несколько вещей, которые вы должны помнить, прежде чем клонировать мобильный телефон.

Выберите надежный метод: Существуют различные приложения и процессы для клонирования. Но помните, вы должны выбрать лучший и наиболее достоверный способ клонирования данных с целевого устройства.

Стабильное соединение Wi-Fi: обратите внимание на ваше интернет-соединение. Сильный интернет поможет вам клонировать данные вашего телефона без каких-либо задержек. Вот почему необходимо поддерживать хороший Wi-Fi.

Сделайте резервную копию перед запуском: резервное копирование данных или сохранение данных на стороне сохранения является мудрым. Это поможет вам восстановить телефон при любых неправильных настройках или потере данных. Таким образом, важно защитить все ваши данные.

Внимательно выполните шаги: не забывайте следовать всем шагам. Поэтому внимательно прочитайте шаги и посмотрите видео, чтобы выполнить процедуру эффективно. Вам помогает то, что все идет правильно.

Клонировать данные телефона вовремя: Убедитесь, что вас клонировали при обновлении телефона. Итак, регулярно проверяйте свой телефон и клонируйте свои данные.

Часто задаваемые вопросы по клонированию мобильного телефона

Можем ли мы клонировать телефон Android?

Да, вы можете клонировать любое мобильное устройство с операционной системой Android. Не используйте бесплатные приложения, которые позволяют копировать данные старого телефона и хранить их в новом, поскольку это подвергнет ваши данные риску. Вы можете использовать приложение для отслеживания мобильных телефонов OgyMogy, чтобы избежать проблем с потерей данных. Это лучшее приложение для полного переноса данных любого устройства Android.

Можно ли клонировать чей-то телефон без его ведома?

Вы можете клонировать чье-то мобильное устройство без ведома пользователя, используя программное обеспечение для мониторинга сотового телефона. Вы можете установить его на свой мобильный телефон, и он будет тайно работать на целевом устройстве и синхронизировать все данные с вашим новым мобильным телефоном, используя свою онлайн-панель. Приложение для отслеживания мобильных телефонов — лучший инструмент для отслеживания устройства без чьего-либо ведома.

Может ли кто-нибудь клонировать ваш телефон удаленно?

Нет, вы не можете клонировать какое-либо устройство, если не установите приложение на целевом устройстве, которое вы хотите передавать данные с одного устройства на другое. У вас должен быть физический доступ к вашим мобильным устройствам, чтобы выполнять свою работу.

Можно ли клонировать мобильный телефон бесплатно?

Вы можете найти несколько приложений, которые позволяют копировать любые данные с мобильных устройств. Бесплатные приложения для клонирования любого телефона, вам нужно использовать OgyMogy, чтобы сделать работу убедительно. Бесплатные приложения для клонирования стоят вашего времени и энергии, а также могут потерять свое устройство.

Mobile phone cloning is a way of making a copy of the entire mobile phone data in another mobile by an illegal methodology. The purpose of such an activity is to make unauthorized use of the mobile phone. The data in the other phone would contain all the data of the previous phone that can be used for fraudulent activities or for making anonymous calls from the clone, causing the bill to be addressed to the correct mobile owner.

Access to the Electronic Serial Number (ESN) and Mobile Identification Number (MIN) pairs is required for cloning. This can be done by methods such as sniffing the cellular network, trashing the cellular companies or re-sellers, or by hacking the cellular providers.

Experimentation of cloning in GSM phones has been successful. However, due to the difficulty involved in such techniques, it is beyond the reach of most people and is only limited to serious researchers and hackers, and people who handle convert missions. The older phones were more prone to cloning. Cloning as a means of escaping the law is very difficult as the radio fingerprint (present in all mobile phone’s transmission signal remains the same even if the Electronic Serial Number, ESN or Mobile Identification Number, MIN are changed). This mismatch can be used to identify fraudulent activities.

History

On the 13th of April, 1998, it was announced by ISAAC security research and the Smartcard Developer Association, that due to an error in the codes used for authentication, the GSM cell phones were at a risk. The risk was that the duplication of the phone was possible if the attacker had physical access to the mobile device. The cloning first started in the late1900s when a £100 app, Tandy Scanner could be used for eavesdropping on the conversations of the analog mobile phones. This is how the conversations of the popular personalities found their way to the newspapers. In India, the first incident was reported around 2005 when a person was arrested for illegally cloning CDMA-based mobile phones.

Types of Mobile Phones

Let’s discuss the different types of mobile phones.

1. CDMA: This type of mobile phone is called the Code Division Multiple Access mobile phone. Using this, the signal can be transferred over a shared portion of the spectrum. This type of mobile phone does not use SIM cards. The operators providing CDMA services are Reliance and Tata Indicom.

2. GSM: Global System for Mobile Communications mobile phones contain the Subscriber Identity Model or SIM cards which contain the information about the user. The SIM card can be plugged into the GSM phone to program it. This also makes way for the GSM phones to be easily borrowed or rented. Operators providing GSM technology services include Airtel, Reliance JIO, VI, etc.

How Cloning is Done?

The methods of cloning vary according to various mobile types. The various types of cloning are explained below-

1. Cloning in CDMA Phones: The CDMA technology uses techniques such as spread-spectrum for sharing bands with multiple communications. The user information, in the case of CDMA mobiles transmitted digitally (although after encryption). This makes the CDMA phones more susceptible to attacks. The attackers analyze the radio frequency spectrum and steal the data (cell phone pair) when the information is being registered with the cell site. User data such as ESN and MIN are at risk in such situations. This data is then used to clone phones. The pair can be retrieved using Digital Data Interface or DDI device. The stolen data is fed into a new CDMA mobile whose existing data is removed. The mobile can even be programmed to have the same number as that of the original mobile phone.

2. Cloning in GSM Phones: Every GSM phone comes with an IMEI number, which is a 15-digit authenticator. The IMEI number does not require to be kept private. More important than the IMEI number is the IMSI information present on the SIM card. This is because it holds the subscriber information and the roaming information. GSM is comparatively more secure than CDMA. GSM uses strong Cryptographic standards for transmitting its subscriber information. It uses the COMP128 authentication algorithm for SIM which secures the GSM mobile provided the physical SIM is prevented from loss and theft and taken care of.

3. AMPS Cloning: There are other types of mobiles that are very prone to attacks. These are the Analogue mobile telephones. The data in such phones can easily eavesdrop. This can be done using special equipment to intercept calls as plain narrowband FM. The data stolen could be anything from Cellular Telephone Number or CTN and Mobile Directory Numbers or MDN to Electronic Serial Numbers (ESN). This data could be cloned to another mobile for making calls. Due to the increasing number of cases of such fraudulent activity, some operators even started mandating the use of pins before making calls.

Mobile Phone Cloning Software

The cloning software is a set of instructions used to copy data from one mobile to another. For this, the EPROM or EEPROM of the mobile phones needs to be modified. This is done using a new chip that can configure the ESN using the software. After this, changing of the MIN takes place. This results in the cloning of the phone. The ESN and MIN can be discovered by sniffing the phone, trashing, or hacking the cellphone providers. Various software is used for cloning. Some are described below-

1. Patagonia: CDMA mobiles can be cloned using this software. This is a freely available software and it can be used to clone a SIM card multiple times. The calls and messages originating from the cloned mobile can be traced. If however the IMEI number of the mobile is changed, it cannot be tracked.

2. Tady Scanner: Another app used for cloning is Tandy Scanner which can be used for AMPS cloning in analog phones.

Methods of Detection of Cloned Phones

1. Duplicate Detection Mechanism: This is a method by which the operators check if the same phone is active in two places at the same instant. If such a situation occurs. The service providers usually block all services which makes the attacker switch to a different mobile and the actual owner contacts the service provider to resume services.

2. Mechanism of Velocity Trap: This method is used to check if the mobile is moving at an unbelievable pace. For example, if a person made a call from a place and 5 minutes later a call is made from a place that is very far off which cannot be reached in 5 minutes. This means that 2 phones with the same identity are being used.

3. Detection By using Radio Frequency (RF): This technique is also called Fingerprinting. This is predominantly used in the military. Every radio frequency has a unique fingerprint. This can be compared for all the phones from where it is originating. This way, the clones can be identified as the have the same identity but different fingerprints.

4. Usage Profiling: In this method, the subscriber profile is monitored for discrepancies. The method is similar to the one used by credit card companies. One such example could be a person, who makes local calls but is suddenly identified to be making hour-long international calls.

5. Counting the number of calls made every month (or before the payment is made): The phone along with the network is used to analyze the calls. The calls made are matched by both the records. There can be a discrepancy or mismatch of only 1 call at the maximum. If there are more irregularities, the service is terminated.

6. PIN codes can also be used to detect if the phone is cloned or not: The callers use PINs to unlock the phones. The same PIN is used to lock the calls once the calls are placed. The mobile phone service providers share the PIN security information to make sure that the mobile is safe during roaming.

How to Prevent Mobile Phone Cloning?

1. Traffic Analysis: This technique is used to know the patterns of making calls using Artificial Intelligence. This can also be used to make a decision if the activity is fraudulent or very different from the actual user’s behavior such as all of a sudden long length international calls.

2. Blacklisting: Blacklisting stolen phones is a way to prevent such unauthorized activities. The equipment Identity register is used by mobile service providers to Blacklist mobile across the world.

3. PIN: The verification of a subscriber using the Personal Identification Number is a way to prevent cloning activities. In surveys conducted by the USA, the usage of PINs was found to have reduced cell phone fraud by up to 80%.

Impact of Cloning

- The criminals and terror mongers use this technique for getting illicit tasks done. They also use such cloned mobiles for calling and the original phone users have to pay extra bills.

- Cloning accounts for huge losses for mobile service providers. The attackers clone the phones of innocent people and if cloning is found, the charges of calls cannot be billed to the mobile phone owners.

- The anti-national activities are carried out using cloning. Such activities could range anywhere from drug dealing to illicit trafficking.

- Cloning is in its initial stages in India. Therefore, prevention can be used to deal with it. Businesses and staff must be very careful about the security and take cloning seriously.

Mobile phone cloning is a way of making a copy of the entire mobile phone data in another mobile by an illegal methodology. The purpose of such an activity is to make unauthorized use of the mobile phone. The data in the other phone would contain all the data of the previous phone that can be used for fraudulent activities or for making anonymous calls from the clone, causing the bill to be addressed to the correct mobile owner.

Access to the Electronic Serial Number (ESN) and Mobile Identification Number (MIN) pairs is required for cloning. This can be done by methods such as sniffing the cellular network, trashing the cellular companies or re-sellers, or by hacking the cellular providers.

Experimentation of cloning in GSM phones has been successful. However, due to the difficulty involved in such techniques, it is beyond the reach of most people and is only limited to serious researchers and hackers, and people who handle convert missions. The older phones were more prone to cloning. Cloning as a means of escaping the law is very difficult as the radio fingerprint (present in all mobile phone’s transmission signal remains the same even if the Electronic Serial Number, ESN or Mobile Identification Number, MIN are changed). This mismatch can be used to identify fraudulent activities.

History

On the 13th of April, 1998, it was announced by ISAAC security research and the Smartcard Developer Association, that due to an error in the codes used for authentication, the GSM cell phones were at a risk. The risk was that the duplication of the phone was possible if the attacker had physical access to the mobile device. The cloning first started in the late1900s when a £100 app, Tandy Scanner could be used for eavesdropping on the conversations of the analog mobile phones. This is how the conversations of the popular personalities found their way to the newspapers. In India, the first incident was reported around 2005 when a person was arrested for illegally cloning CDMA-based mobile phones.

Types of Mobile Phones

Let’s discuss the different types of mobile phones.

1. CDMA: This type of mobile phone is called the Code Division Multiple Access mobile phone. Using this, the signal can be transferred over a shared portion of the spectrum. This type of mobile phone does not use SIM cards. The operators providing CDMA services are Reliance and Tata Indicom.

2. GSM: Global System for Mobile Communications mobile phones contain the Subscriber Identity Model or SIM cards which contain the information about the user. The SIM card can be plugged into the GSM phone to program it. This also makes way for the GSM phones to be easily borrowed or rented. Operators providing GSM technology services include Airtel, Reliance JIO, VI, etc.

How Cloning is Done?

The methods of cloning vary according to various mobile types. The various types of cloning are explained below-

1. Cloning in CDMA Phones: The CDMA technology uses techniques such as spread-spectrum for sharing bands with multiple communications. The user information, in the case of CDMA mobiles transmitted digitally (although after encryption). This makes the CDMA phones more susceptible to attacks. The attackers analyze the radio frequency spectrum and steal the data (cell phone pair) when the information is being registered with the cell site. User data such as ESN and MIN are at risk in such situations. This data is then used to clone phones. The pair can be retrieved using Digital Data Interface or DDI device. The stolen data is fed into a new CDMA mobile whose existing data is removed. The mobile can even be programmed to have the same number as that of the original mobile phone.

2. Cloning in GSM Phones: Every GSM phone comes with an IMEI number, which is a 15-digit authenticator. The IMEI number does not require to be kept private. More important than the IMEI number is the IMSI information present on the SIM card. This is because it holds the subscriber information and the roaming information. GSM is comparatively more secure than CDMA. GSM uses strong Cryptographic standards for transmitting its subscriber information. It uses the COMP128 authentication algorithm for SIM which secures the GSM mobile provided the physical SIM is prevented from loss and theft and taken care of.

3. AMPS Cloning: There are other types of mobiles that are very prone to attacks. These are the Analogue mobile telephones. The data in such phones can easily eavesdrop. This can be done using special equipment to intercept calls as plain narrowband FM. The data stolen could be anything from Cellular Telephone Number or CTN and Mobile Directory Numbers or MDN to Electronic Serial Numbers (ESN). This data could be cloned to another mobile for making calls. Due to the increasing number of cases of such fraudulent activity, some operators even started mandating the use of pins before making calls.

Mobile Phone Cloning Software

The cloning software is a set of instructions used to copy data from one mobile to another. For this, the EPROM or EEPROM of the mobile phones needs to be modified. This is done using a new chip that can configure the ESN using the software. After this, changing of the MIN takes place. This results in the cloning of the phone. The ESN and MIN can be discovered by sniffing the phone, trashing, or hacking the cellphone providers. Various software is used for cloning. Some are described below-

1. Patagonia: CDMA mobiles can be cloned using this software. This is a freely available software and it can be used to clone a SIM card multiple times. The calls and messages originating from the cloned mobile can be traced. If however the IMEI number of the mobile is changed, it cannot be tracked.

2. Tady Scanner: Another app used for cloning is Tandy Scanner which can be used for AMPS cloning in analog phones.

Methods of Detection of Cloned Phones

1. Duplicate Detection Mechanism: This is a method by which the operators check if the same phone is active in two places at the same instant. If such a situation occurs. The service providers usually block all services which makes the attacker switch to a different mobile and the actual owner contacts the service provider to resume services.

2. Mechanism of Velocity Trap: This method is used to check if the mobile is moving at an unbelievable pace. For example, if a person made a call from a place and 5 minutes later a call is made from a place that is very far off which cannot be reached in 5 minutes. This means that 2 phones with the same identity are being used.

3. Detection By using Radio Frequency (RF): This technique is also called Fingerprinting. This is predominantly used in the military. Every radio frequency has a unique fingerprint. This can be compared for all the phones from where it is originating. This way, the clones can be identified as the have the same identity but different fingerprints.

4. Usage Profiling: In this method, the subscriber profile is monitored for discrepancies. The method is similar to the one used by credit card companies. One such example could be a person, who makes local calls but is suddenly identified to be making hour-long international calls.

5. Counting the number of calls made every month (or before the payment is made): The phone along with the network is used to analyze the calls. The calls made are matched by both the records. There can be a discrepancy or mismatch of only 1 call at the maximum. If there are more irregularities, the service is terminated.

6. PIN codes can also be used to detect if the phone is cloned or not: The callers use PINs to unlock the phones. The same PIN is used to lock the calls once the calls are placed. The mobile phone service providers share the PIN security information to make sure that the mobile is safe during roaming.

How to Prevent Mobile Phone Cloning?

1. Traffic Analysis: This technique is used to know the patterns of making calls using Artificial Intelligence. This can also be used to make a decision if the activity is fraudulent or very different from the actual user’s behavior such as all of a sudden long length international calls.

2. Blacklisting: Blacklisting stolen phones is a way to prevent such unauthorized activities. The equipment Identity register is used by mobile service providers to Blacklist mobile across the world.

3. PIN: The verification of a subscriber using the Personal Identification Number is a way to prevent cloning activities. In surveys conducted by the USA, the usage of PINs was found to have reduced cell phone fraud by up to 80%.

Impact of Cloning

- The criminals and terror mongers use this technique for getting illicit tasks done. They also use such cloned mobiles for calling and the original phone users have to pay extra bills.

- Cloning accounts for huge losses for mobile service providers. The attackers clone the phones of innocent people and if cloning is found, the charges of calls cannot be billed to the mobile phone owners.

- The anti-national activities are carried out using cloning. Such activities could range anywhere from drug dealing to illicit trafficking.

- Cloning is in its initial stages in India. Therefore, prevention can be used to deal with it. Businesses and staff must be very careful about the security and take cloning seriously.

Смена телефонов Android больше не утомительная работа. Используя приложение-клон Android, вы можете просто перенести данные с одного устройства на другое. Таким образом, вы можете клонировать телефон Android без необходимости поддерживать несколько учетных записей Android.

Хотя клонирование телефона является незаконным в большинстве стран, клонирование телефона все еще может быть процветающей отраслью. Но из-за сложности некоторых методов обнаружения, таких как снятие отпечатков пальцев, очень немногим пользователям грозит клонирование своих телефонов.

Можно ли клонировать чей-то телефон без его ведома?

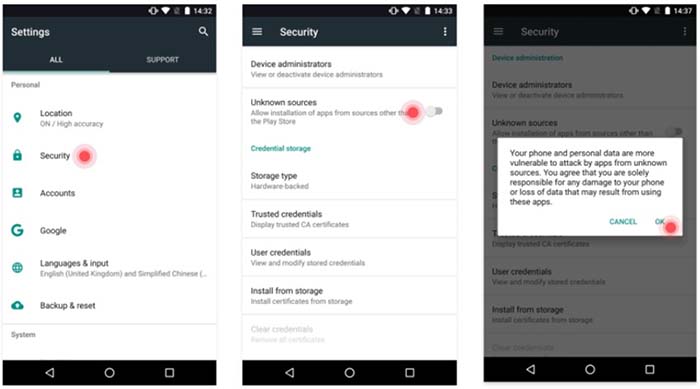

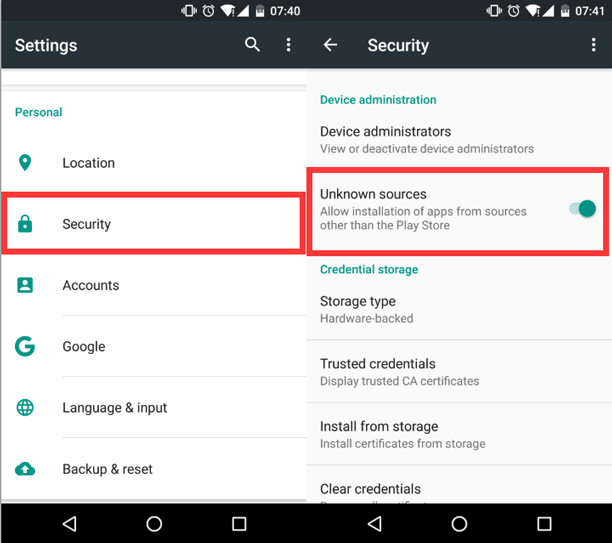

Когда дело касается Android, научиться клонировать телефон, не прикасаясь к нему, — это совсем другое дело. Вам нужно один раз получить физический доступ к устройству и разблокировать его. Перейдите в его Настройки> Безопасность и включите загрузку из неизвестных источников. … Таким образом, вы можете узнать, как клонировать чей-то телефон без его ведома.

Вы действительно можете клонировать чей-то телефон?

Чтобы клонировать телефон, вы должны сделать копию его SIM-карты, на которой хранится идентификационная информация телефона. Для этого требуется устройство чтения SIM-карты, которое может считывать уникальный криптографический ключ карты и передавать его на другой телефон. … Проблема с клонированием заключается в том, что оно позволяет перехватывать сообщения, отправленные только на один номер телефона.

Как перенести все с одного телефона Android на другой?

Как сделать резервную копию данных на старом телефоне Android

- Откройте «Настройки» на панели приложений или на главном экране.

- Прокрутите вниз до нижней части страницы.

- Зайдите в системное меню. …

- Коснитесь Резервное копирование.

- Убедитесь, что переключатель «Резервное копирование на Google Диск» установлен в положение «Вкл.».

- Нажмите «Резервное копирование», чтобы синхронизировать последние данные на телефоне с Google Диском.

28 сред. 2020 г.

Можете ли вы шпионить за чьим-либо телефоном без установки программного обеспечения?

К счастью, времена изменились. Теперь вы можете шпионить за любым телефоном, который захотите, и это тоже без установки программного обеспечения, такого как «программное обеспечение mSpy». Сегодня, если вы хотите узнать о ком-то, все, что вам нужно сделать, это получить доступ к его телефону.

Безопасно ли приложение для клонирования телефона?

Клонирование приложений

Кажется, что это законное приложение, но когда пользователи устанавливают клонированное приложение, оно вынуждает их предоставить полный доступ к своим мобильным телефонам и, по сути, может подслушивать все, что они делают на их телефонах.

Могу ли я отслеживать телефон жены без ее ведома?

Использование Spyic для отслеживания телефона моей жены без ее ведома

Следовательно, отслеживая устройство вашего партнера, вы можете отслеживать все ее местонахождение, включая местоположение и многие другие действия по телефону. Spyic совместим как с платформами Android (News — Alert), так и с iOS.

Может ли кто-нибудь читать мои текстовые сообщения со своего телефона?

Да, кто-то определенно может шпионить за вашими текстовыми сообщениями, и это определенно то, о чем вы должны знать — это потенциальный способ для хакера получить много личной информации о вас, включая доступ к PIN-кодам, отправленным веб-сайтами, используемыми для подтвердите свою личность (например, онлайн-банкинг).

Клонирование мобильного телефона незаконно?

Что такое клонирование телефона? Стоит различать «клонирование» данных телефона, которое полулегально предлагают шпионские приложения как способ слежения за фотографиями, текстами и звонками с другого устройства, и полностью незаконное клонирование телефона, которое относится к копированию всего сотового телефона. удостоверение личности и использование его на другом устройстве.

Можете ли вы шпионить за телефоном с номером IMEI?

Откройте Play Store со своего Android-устройства. Найдите приложение IMEI Tracker — Find My Device. Нажмите на Установить и загрузить приложение. … Если вы этого не сделали и знаете номер IMEI своего телефона, просто введите свой номер IMEI в приложение и отслеживайте свое устройство.

Какое лучшее приложение для поимки изменяющего супруга?

mSpy. Пожалуй, самое отличное приложение для поимки кого-то на обмане, mSpy, предлагает вам простой и эффективный способ просмотра текстовых сообщений других людей. Это программное обеспечение для мониторинга работает на нескольких устройствах, включая iOS, Android или настольные устройства.

Клонировать SIM-карту незаконно?

Да, можно клонировать SIM-карты, если у вас были правильные инструменты, но клонирование SIM-карты является незаконным, и если вас поймают у оператора сотовой связи, они могут легко закрыть вашу учетную запись мобильного телефона, и вы потеряете свой номер телефона навсегда (они имеют право на это это если вы прочитаете их условия).

Как перенести все с одного телефона на другой?

- Когда вы включаете свой новый телефон, вас в конечном итоге спросят, хотите ли вы перенести данные на новый телефон и откуда.

- Нажмите «Резервная копия с телефона Android», и вам будет предложено открыть приложение Google на другом телефоне.

- Подойдите к своему старому телефону, запустите приложение Google и скажите ему настроить ваше устройство.

Какое приложение лучше всего для передачи данных с Android на Android?

10 лучших приложений для передачи данных с Android на Android

| Приложения | Рейтинг Google Play Store |

|---|---|

| Samsung Smart Switch | 4.3 |

| Xender | 3.9 |

| Отправить в любом месте | 4.7 |

| AirDroid | 4.3 |

Как я могу перенести свои мобильные данные на другой телефон?

Вот как поделиться интернет-данными на Airtel:

Или наберите * 129 * 101 #. Теперь введите свой мобильный номер Airtel и войдите с помощью OTP. После входа в OTP вы получите возможность перенести интернет-данные Airtel с одного мобильного телефона на другой. Теперь выберите параметры «Поделиться данными Airtel».

Мы все согласны с тем, что новый телефон — это лучшее чувство. Однако перенос данных со старого телефона на новый — самая неприятная задача. Итак, мы собираемся поделиться методом, который поможет вам клонировать одно устройство Android на другое. Прокрутите сообщение, чтобы узнать, как это сделать.

Если вы пытаетесь перенести данные с вашего Android на другой для резервного копирования или по какой-либо другой причине, клонирование — один из лучших вариантов, с помощью которого вы можете полностью перенести все свои данные на другой Android. Возможно, вы пробовали много вещей для резервного копирования своих данных, но не все из этих методов окажутся полезными, если вы хотите сделать резервную копию таких элементов, как текстовые SMS-сообщения, контакты и другие данные хранилища. Итак, у нас есть отличный метод, который поможет вам легко клонировать любые ваши данные Android на другой Android, который будет включать все.

В этом методе вам просто нужно приложение под названием CLONEit на ваших устройствах Android, и с помощью этого инструмента вы можете легко клонировать свое устройство, включая все необходимые данные. Так что взгляните на следующие шаги, чтобы двигаться дальше.

Шаги по клонированию вашего Android-устройства на другой Android:

Шаг 1. Прежде всего, вам необходимо скачать и установить замечательное приложение. CLONEit На обоих ваших Android-устройствах, куда вы хотите клонировать данные и от них.

[appbox googleplay id = com.lenovo.anyshare.cloneit & hl = ru]

Шаг 2. Теперь запустите приложение на обоих устройствах Android, и у вас будет два варианта: отправитель и получатель.

Шаг 3. Теперь на устройстве, с которого вы будете отправлять данные, вам нужно нажать на отправителя и одновременно с устройством, на которое вы получаете данные, нажмите на опцию получателя.

Шаг 4. Теперь начнется процесс сканирования, и устройство отправителя обнаружит принимающее устройство, и вам просто нужно нажать на это устройство, показанное на экране.

Шаг 5. Теперь после успешного сопряжения точка доступа Wi-Fi будет активирована на обоих устройствах, после чего начнется передача данных, и через несколько минут все ваши данные будут перенесены на другой Android.

Это оно! Готово, теперь ваши данные были успешно клонированы на новое устройство Android.

Метод 2: Dr.Fone-Switch

Это одно из лучших программ, которые вы можете использовать, если хотите передавать данные между устройствами, работающими под управлением разных операционных систем, например, с iOS на Android. Что ж, вы также можете использовать это отличное программное обеспечение для клонирования одного Android на другой. Ниже мы собираемся перечислить несколько методов использования этого программного обеспечения для клонирования одной системы Android в другую.

Шаг 1. Прежде всего, вам необходимо скачать и установить dr.fone-Switch на вашем компьютере, затем подключите оба Android-устройства к системе и запустите Dr.fone Toolkit.

Шаг 2. Теперь вам будет показан набор инструментов и несколько опций, вам нужно нажать «Переключить». Это обнаружит смартфоны Android, подключенные к вашему компьютеру.

Шаг 3. Теперь один из них будет отмечен как источник, а другой — как устройство назначения (которое получит файлы).

Шаг 4. На следующем шаге вам нужно выбрать типы данных, которые вы хотите передать с одного устройства на другое.

Шаг 5. Наконец, нажмите «Начать передачу», и инструмент начнет копирование данных на другое устройство.

Вот и все, готово! Вот как можно использовать Dr.fone — переключить один клон Android на другой.

Заключение

Итак, все вышесказанное касается клонирования одного Android-устройства на другой. С помощью этого руководства вы можете легко и безопасно перенести все данные Android в другую систему Android, которая будет включать все SMS, мультимедийные файлы и все другие файлы хранилища. И этот процесс клонирования будет очень полезен, если вы собираетесь сбросить настройки Android-устройства. Надеюсь, вам понравится этот замечательный метод, продолжайте делиться нашим контентом с другими. Оставьте комментарий ниже, если у вас есть какие-либо вопросы, связанные с вышеупомянутым руководством.

Клонирование телефонов довольно популярно в индустрии развлечений. Продюсеры фильмов считают, что шпионить за чьей-либо деятельностью — это одна из самых простых вещей, которую вы можете сделать. На самом деле все немного иначе: клонировать телефон не так-то просто.

Но, это не делает клонирование телефона невозможным или даже маловероятным в некоторых случаях, тем более что старые телефоны более восприимчивы к клонированию, чем новые. Вот что вам нужно знать о том, как работает клонирование, что оно может значить для вас и как проверить, было ли клонировано устройство.

Что такое клонирование телефона?

Проще говоря, клонирование телефона включает в себя копирование идентификатора одного мобильного устройства для использования его на другом. Хотя существует три основных метода клонирования: AMPS, CDMA и GSM, только последний более популярен.

<р>Клонирование GSM основано на идентификации и копировании IMEI или международного идентификационного номера оборудования мобильной станции. Это уникальный идентификатор, который можно получить путем взлома. Кроме того, в схемах клонирования GSM вы найдете аппаратное клонирование SIM-карты. В большинстве случаев для этого потребуется физический доступ к SIM-карте для извлечения ее K-кода.

<р>Клонирование GSM основано на идентификации и копировании IMEI или международного идентификационного номера оборудования мобильной станции. Это уникальный идентификатор, который можно получить путем взлома. Кроме того, в схемах клонирования GSM вы найдете аппаратное клонирование SIM-карты. В большинстве случаев для этого потребуется физический доступ к SIM-карте для извлечения ее K-кода.

Хотя клонирование телефонов является незаконным в большинстве стран, клонирование телефонов все еще может быть процветающей отраслью. Но из-за сложности некоторых методов обнаружения, таких как снятие отпечатков пальцев по радио, очень немногим пользователям грозит клонирование их телефонов. Большинство современных смартфонов больше подвержены прямому взлому, чем клонированию.

Как узнать, был ли ваш телефон клонирован

Хотя клонирование не совсем просто, оно также не остается незамеченным. . Есть несколько индикаторов, которые вы заметите, если ваш телефон клонирован. В следующих разделах мы рассмотрим некоторые способы узнать, клонирован ли ваш телефон.

Конечно, следует упомянуть, что если ваш телефон делает некоторые из этих действий, это не обязательно означает, что ваш телефон клонирован.

Вы не получаете звонки & Текстовые сообщения

Когда кто-то клонирует ваш телефон, он, по сути, взламывает ваши сообщения. Это означает, что вы не будете получать столько звонков и сообщений, сколько обычно.

Лучший способ проверить этот метод — попросить друзей и членов семьи позвонить на ваш номер телефона.

Еще один показатель — слишком много входящих звонков и сообщений с неизвестных номеров и неизвестных отправителей. Это может означать, что вы не являетесь единственным владельцем своего телефона и номера.

Ваш телефон показывает два местоположения одновременно

Если ваш телефон был клонирован с помощью очень простого метода клонирования IMEI, вы можете обнаружить дубликат с помощью программного обеспечения для определения местоположения телефона, такого как Find My iPhone (Apple) или Find Мой телефон (Android).

Один из самых простых способов узнать, был ли ваш телефон клонирован, — это проверить приложения для определения местоположения. Life360, Find My iPhone, Android Device Manager и Find My Mobile (Samsung) показывают местоположение вашего устройства. Если кто-то клонирует номер IMEI или EID, на вашем телефоне будет отображаться несколько местоположений.

Вы необходимо войти в свою учетную запись и использовать маркер на карте, чтобы найти свой телефон. Затем вы можете использовать знак +/- для увеличения и уменьшения масштаба в поисках другого устройства.

Если вы видите, что пингуется более одного устройства, и вы знаете, что у вас есть только один телефон, дополнительное устройство может быть клонированной версией вашего телефона.

Счета за телефон

Возможно, вы заметили в своем телефонном счете платежи, которые вы не узнаете. Чаще всего эти сборы представляют собой плату за международный роуминг или набор номера. Но могут появиться и другие платежи, такие как плата за подписку.

Если ваш счет за телефон выше обычного, и вы видите платежи, которые не были инициированы вами, есть большая вероятность, что кто-то клонировал ваш телефон.

>

Если вы обратитесь к своему оператору связи, вы можете запросить предварительный счет и начать проверку расходов. Однако имейте в виду, что не все преступники клонируют телефоны, чтобы собирать счета. Некоторые клонируют устройства и ждут, пока конфиденциальная информация будет отправлена или получена в виде текста, информация, которую они могут использовать для получения денежной выгоды.

Несвязанные учетные записи продолжают взламываться

Если ваш Gmail, , или другая учетная запись продолжает взламываться, разумно убедиться, что ваш телефон не клонирован. Возможно, вы обновили свои пароли и включили двухфакторную аутентификацию для всех своих аккаунтов, но злоумышленник продолжает обходить ваши протоколы безопасности.

Взломанные учетные записи могут указывать на клонированный мобильный телефон, поскольку злоумышленник может иметь доступ к вашим кодам безопасности.

Вы получили сообщения об обновлении SIM-карты

При первой активации вашей SIM-карты вы будете см. сообщение об обновлении SIM-карты. Это верно для некоторых форм клонирования. Если вы видите это сообщение и в последнее время не вносили никаких изменений в свой телефон или учетную запись, вероятно, ваш телефон клонирован.

Вы ответили на текстовое сообщение с просьбой перезагрузить телефон

В большинстве случаев активации телефона необходимо выключить и снова включить питание (перезагрузить телефон). Если вы получили сообщение с просьбой перезагрузить телефон, оно могло быть отправлено хакером, которому нужно, чтобы вы выполнили действия по активации клонированной SIM-карты.

По сути, в этом сценарии вы помогли злоумышленнику активировать ваш телефон. Если это произошло с вами, обратитесь к своему оператору связи или посетите ближайший магазин и замените SIM-карту.

Другие подробности о клонировании

Может быть проще определить, используете ли вы клонированный телефон, чем определить, был ли клонирован ваш телефон. Зачем кому-то продавать вам клонированный телефон? Что ж, причин может быть множество, но главной всегда будет выгода.

Вы также можете проверить IMEI и серийные номера онлайн на сайте производителя. Если они совпадают, то вы должны быть единственным владельцем этого телефона. Если есть расхождения, скорее всего, вы используете клонированный или, по крайней мере, поддельный телефон.

Еще одна вещь, которую вы можете сделать, это проверить качество сборки. Проверьте это на неупакованном телефоне той же модели. Ищите все необычное в весе, аксессуарах, существующем программном обеспечении, версии ОС и производительности.

Если ваш телефон не работает должным образом или легче, чем должен быть, вы можете работа с клонированным телефоном. Покупка телефонов у непроверенных продавцов, таких как Craigslist, — это лишь два из способов, которыми вы можете получить клонированный телефон в свои руки.

Часто задаваемые вопросы

Вот ответы на другие ваши вопросы о клонировании телефона.

Как люди клонируют телефон?

Существует множество способы, которыми люди могут получить доступ к вашему телефону. Один из самых простых методов клонирования, который вы можете предотвратить, — это оставить свой телефон (и его SIM-карту) без присмотра. SIM-карты можно дублировать и использовать в другом устройстве.

Если вы посещаете многолюдное место, рекомендуется отключить Bluetooth, Wi-Fi и NFC. Хотя это крайне незаконно, некоторые злоумышленники используют сканеры для захвата вашего IMEI. Отключение этих функций в общедоступных местах помогает предотвратить доступ.

Наконец, вы можете использовать стороннее приложение, чтобы защитить свой телефон и предупредить вас об атаках.

Что делать, чтобы предотвратить клонирование?

Есть шаги, которые вы можете предпринять, чтобы защитить свой телефон от клонирования. Как и в случае большинства вторжений, лучше не отвечать на звонки или текстовые сообщения с номеров, которые вы не знаете. Даже если номер выглядит как номер законной компании, вам следует позвонить по прямой линии компании, прежде чем предпринимать какие-либо действия.

Никогда не разглашайте личную информацию о своем телефоне. Будь то IMEI, номер SIM-карты, EID или что-то еще, лучше защитить эту информацию так же, как пароль.

Наконец, если у вас есть возможность использовать eSIM на своем телефоне, а не стандартную SIM-карту, используйте ее. Кому-то намного сложнее клонировать телефон с помощью eSIM.

Клонирование – Менее серьезная, но все же тревожная проблема

В наши дни не так много клонирования телефонов, поскольку как операторы связи, так и производители оборудования разработали более продвинутые методы борьбы с этим гнусным актом. Имея это в виду, после того, как ваш телефон был успешно клонирован, вы можете стать объектом шантажа, кражи личных данных и т. д.

Возможно, вам также придется столкнуться с тем фактом, что невозможно определить, не ваш телефон был клонирован. Существует множество сложных устройств для клонирования, которые вполне могут не оставлять следов. Дайте нам знать, что вы думаете о клонировании телефона, как часто, по вашему мнению, это происходит, и что вы думаете о методах предотвращения.

class=”comment-reply-title”>

class=”comment-reply-title”>

Последние пару месяцев появлялось множество вопросов о том, как клонировать данные с телефона, не прикасаясь к нему.

Это обычно пытаются узнать люди, которые хотят получить точную копию информации с чужого телефона, без их ведома.

По сути, это продвинутая форма взлома. Но вы также можете использовать это для своего телефона, если вы хотите сохранить резервную копию данных или передать ее кому-то.

На рынке существует множество различных приложений для клонирования телефонов. С их помощью вы можете дублировать телефонный номер, SIM-карту или даже текстовые сообщения, не прикасаясь к телефону

В этой статье мы обсудим 7 наиболее эффективных способов клонирования телефонного номера, SIM-карты или текстовых сообщений. Читайте дальше, чтобы узнать, как клонировать телефон, не прикасаясь к нему.

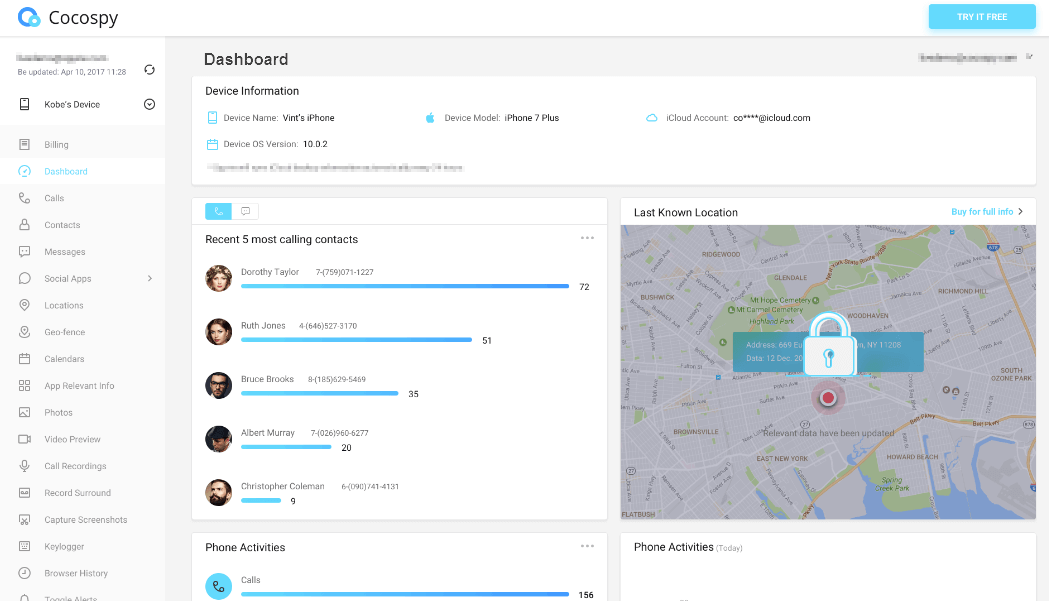

Часть 1. Как клонировать данные с телефона удаленно, используя Cocospy?

Cocospy — лучшее приложение на рынке для клонирования данных с телефонов. Оно чрезвычайно надежно и используется более чем 190 миллионами пользователей по всему миру, поэтому вы знаете, что можете доверять ему.

Более того, это также вполне обоснованно, так как такое количество людей не могут ошибаться.

Когда дело доходит до копирования с iPhone, вы можете сделать это удаленно, введя данные учетной записи iCloud нужного iPhone.

Однако если вы хотите клонировать данные телефона на Android, вам НЕОБХОДИМ физический доступ к телефону.

Сначала нужно получить физический доступ к телефону, а затем установить на него приложение Cocospy.

Вы можете столкнуться с сервисами, обещающими клонировать телефон на Android, физически не прикасаясь к нему. Но они — мошенники. Невозможно взломать Android-смартфон без доступа к нему.

Приложение Cocospy также включено в список лучших приложений для прослушивания телефонных звонков.

Особенности копирования данных

Ниже приведены некоторые важных данные, которые вы можете клонировать с помощью Cocospy.

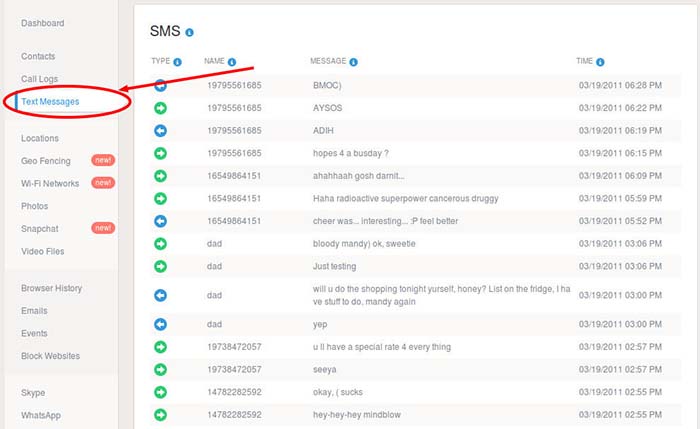

- Текстовые сообщения. Вы можете проверить все текстовые сообщения, отправленные или полученные телефоном. Cocospy также поддерживает резервное копирование данных, поэтому вы можете получить доступ к текстовым сообщениям, даже если интересующий вас человек их удалит. Можно проверить текстовые сообщения с отметками даты и времени, и даже получить контактную информацию.

- Журнал звонков. Вы можете скачать полный журнал всех входящих и исходящих звонков, контакты, а также отметки даты и времени.

- Просмотр контактов. Вы можете загрузить все контакты интересующего вас телефона в панель управления Cocospy.

- Сообщения в социальных сетях. Cocospy дает вам доступ ко всем профилям в социальных сетях на телефоне, таким как Facebook, Telegram, WhatsApp и т.д. Также, вы даже можете загрузить все его профили, сообщения и т.д. В отличие от других приложений, вам не нужно рутировать Android-смартфон, чтобы следить за ним.

- История браузера. Загрузите всю историю браузера в панель управления, чтобы знать, какие сайты было посещены и когда.

- Календари и заметки. Получите доступ к календарю и заметкам пользователя.

Как копировать данные с Cocospy?

Шаг 1: Создайте учётную запись Cocospy.

Шаг 2: Для Android – Получите физический доступ к телефону, и затем, установите приложение Cocospy на него. Не беспокойтесь, вам не нужно рутировать смартфон.

Шаг 3: Для iPhone — Во время установки приложения введите данные учетной записи iCloud и начните клонирование данных с телефона. Да, вам не нужно устанавливать что-то еще или делать джейлбрейк интересующего вас телефона.

Шаг 4: Зайдите в панель управления Cocospy и скопируйте данные с телефона.

Зарегистрируйтесь на Cocospy бесплатно или посмотрите демо версию здесь >>

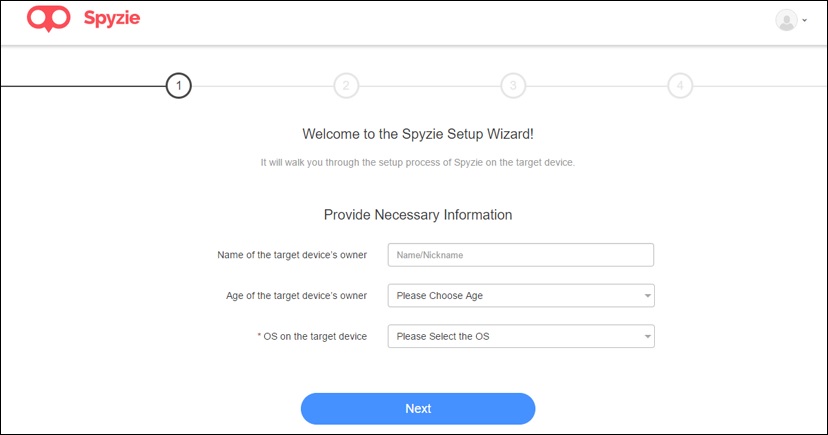

Часть 2: Как копировать данные с телефона, используя Spyzie

Spyzie – является самым безопасным и, пожалуй, самым недорогим приложением для клонирования телефонов. Оно обладает тем же набором мощных функций, что и Cocospy, но надежнее, возможно, из-за своей более низкой репутации и имени бренда.

Как, например, Cocospy, это приложение также может копировать с iPhone, без физического доступа через данные iCloud. Однако для Android вам необходим физический доступ.

Приятной новостью является то, что Spyzie автоматически удаляет значок приложения после его установки. Поэтому, вам не придется удалять значок вручную, а значит, что нет вероятности допустить ошибку.

Именно эти функции делают приложение самым безопасным для клонирования данных с телефонов на рынке.

С точки зрения возможностей для копирования телефона, он имеет тот же набор функций, что и Cocospy.

При помощи Spyzie вы можете проверять текстовые сообщения, журналы вызовов, историю браузера, приложения социальных сетей, получать доступ к календарям, заметкам и т. Д.

Вы можете эффективно клонировать весь телефон в свою панель, а затем при необходимости, загрузить их в другой телефон.

Spyzie также входит в наш список лучших телефонных шпионских приложений для ловли неверных супругов.

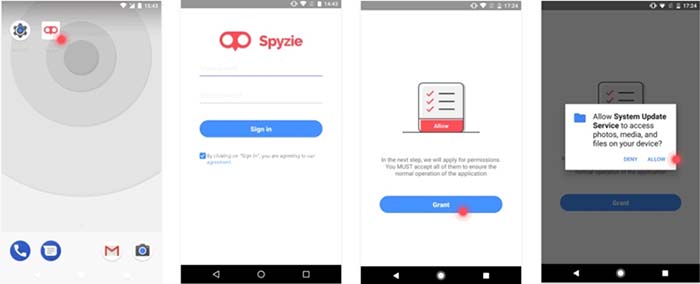

Как копировать данные вместе со Spyzie?

Следующие шаги покажут вам, как клонировать телефон с помощью Spyzie, не прикасаясь к нему.

Шаг 1: Создайте учётную запись Spyzie

- Зайдите наspyzie.com, чтобы создать учётную запись.

- Выберите желаемую модель подписки и введите свой e-mail и пароль.

- Введите, что вам необходимо клонировать: iPhone или телефон на Android, и введите данные учетной записи интересующего пользователя.

Шаг 2: Копирование с iPhone

После выбора на предыдущем шаге iOS введите iCloud ID и пароль необходимого пользователя.

Шаг 3: Копирование телефона на Android

- Как уже упоминалось ранее, клонирование телефона на Android потребует физического доступа.

- Получите доступ к телефону на Android и перейдите в «Настройки»> «Безопасность». Разблокируйте опцию «Неизвестные источники».

- Теперь загрузите приложение Spyzie для Android и установите его в нужный телефон. Вам нужно войти в систему с данными своей учетной записи и предоставить разрешения для приложения.

Шаг 4: Копирование данных телефона без ведома

Перейдите на панель инструментов Spyzie и получите доступ ко всем функциям, которые необходимы для клонирования нужного телефона. Вы можете скачать всю необходимую информацию, прокрутив панель слева.

Часть 3: Как клонировать телефон через mSpy, не прикасаясь к нему.

mSpy — еще один вариант, когда речь идет о клонировании данных с телефона, не прикасаясь к нему.

Это одно из самых мощных приложений для копирования с телефонов на рынке, которое имеет ряд функций, таких как: регистрация вызовов, запись текстовых сообщений, клавиатура, отслеживание социальных сетей, история браузера и т. д.

Которые помогут вам загружать всю информацию о необходимом телефоне в собственную панель управления.

Приложение достоверно и надежно. Однако, оно находится списке ниже, так как довольно дорого, по сравнению с Cocospy. Если вы выбираете одно из них, я бы порекомендовал Cocospy.

Стоит отметить, что доступ к копированию с телефона, если у вас нет физического контроля над ним, доступно только для iPhone.

Вы можете ввести данные учетной записи iCloud и получить доступ к информации напрямую. Для телефона на Android обязательно необходимо взять его в руки и установить приложение самостоятельно.

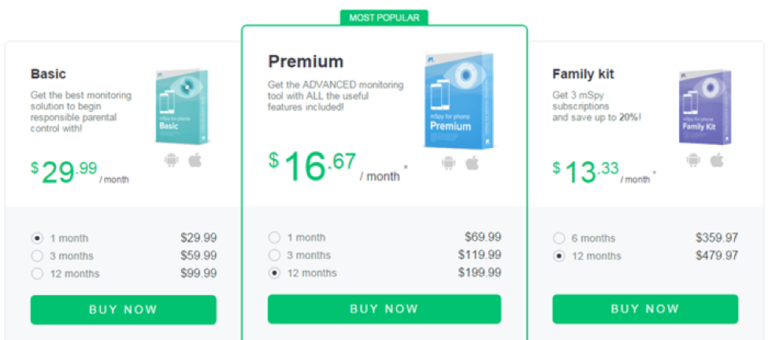

Как клонировать телефон с помощью mSpy?

- Приобретите mSpy для своего телефона. Доступны три модели подписки — Basic, Premium и Family Kit.Премиум-пакет имеет расширенные функции, доступ к которым открывается после получения root-прав на целевом Android-телефоне путем физического доступа к нему.Таким образом, вы должны придерживаться базового пакета. Или, если вы хотите клонировать до 3 телефонов одновременно, вы также можете приобрести Family Kit.

- Вы получите ссылку на панель управления, с которой вам нужно будет настроить учетную запись.Вам нужно будет выбрать, хотите ли вы клонировать iPhone или телефон на Android, и хотите ли вы выбрать вариант с рутированием или нет.Не прикасаясь к устройству, т.е. удалённо, вы можете клонировать только iPhone. Нужно выбрать именно эту опцию.

- Введите данные учетной записи iCloud нужного пользователя

- Если вы клонируете телефон на Android, то вам нужно получить к нему физический доступ. Далее требуется перейти в «Настройки» > «Безопасность». Затем разблокировать «Неизвестные источники» перед установкой приложения mSpy.

- Войдите в свою личную панель управления с помощью ваших данных учетной записи.

Посмотрите обзор mSpy или демоверсию здесь >>

Часть 4: Как легко скопировать телефонный номер

В этой части статьи мы покажем вам, как скопировать номер телефона. Теперь для тех, кто интересуется, что это означает. Клонирование телефонного номера дает вам возможность использовать один и тот же номер на нескольких устройствах одновременно.

Хакеры также могут применять эту технологию, чтобы совершать звонки с чужого номера, даже не имея телефона ИЛИ своей SIM-карты.

Есть два эффективных способа легко клонировать номер телефона. Мы рассмотрим оба из них ниже.

Копирование номера телефона через секретное меню

Вы можете клонировать номер, открыв секретное меню на целевом устройстве и введя сохраненные коды для телефона и его модели.

Если вы не совсем понимаете, что это значит, просто выполните следующие действия:

- Перейдите на сайт, такой как https://cellphonehacks.com/, и введите сведения о модели вашего смартфона. Вы получите код взлома для устройства.

- Введите этот код в телефон, номер которого вы хотите клонировать.

- Вы попадете в секретное меню, в котором увидите число. Запишите его.

- Теперь введите оригинальный код в другой телефон без сотовой сети, в которой вы хотите, чтобы клонированный номер работал.

- Замените серийный номер из шага 4 на номер из шага 3. Вы можете изменить этот номер, найдя код устройства для смены номера на сайте https://cellphonehacks.com/.

- Теперь вы можете изменить номер телефона-клона, чтобы он соответствовал номеру телефона-получателя, и сможете использовать их оба одновременно.

Клонирование номера телефона, используя инструмент копирования SIM-карты

Вы также можете клонировать номер телефона с помощью инструмента клонирования SIM-карты. Однако для этого вам также понадобится устройство для чтения SIM-карт.

Вы можете легко найти устройство на рынке. Читатель в основном копирует идентификатор мобильного абонента целевого телефона на себя, чтобы он стал дубликатом оригинальной SIM-карты. Просто следуйте этим шагам:

- Извлеките SIM-карту целевого телефона и запишите ее код IMSI.

- Вставьте устройство чтения карт памяти SM в слот для SIM-карты, чтобы получить уникальную аутентификационный код

- Подключите оригинальную SIM-карту к устройству чтения SIM-карт и подключите его к ПК. Она автоматически получит код аутентификации. Процесс дублирования будет завершен через некоторое время. Как только это произойдет, у вас будет скопированный номер клона.

Часть 5: Как клонировать SIM-карту за 2 минуты

В этой части статьи мы покажем вам, как клонировать SIM-карту. Но сначала нам нужно ответить на несколько вопросов, которые могут у вас возникнуть относительно этого процесса.

Реально ли возможно клонировать SIM-карту

Полностью можно клонировать SIM-карту, извлекая секретные коды из карты и копируя их на пустую SIM-карту. Аутентификация оператора на SIM-карте основана на этих кодах, поэтому перенос их на другую пустую карту может помочь обмануть операторов. Этот метод в основном использует небольшой глюк в технологии GSM.

Однако не все SIM-карты могут быть клонированы.

Только некоторые. Существует три основных типа алгоритмов SIM-карт: COMP128v1, COMP128v2 и COMP128v3. В настоящее время COMP128v1 является наиболее популярным алгоритмом SIM-карты, и, к счастью для нас, это единственный, который можно клонировать.

Теперь читайте дальше, чтобы узнать, как легко клонировать SIM-карту!

Как скопировать SIM-карту за 2 минуты?

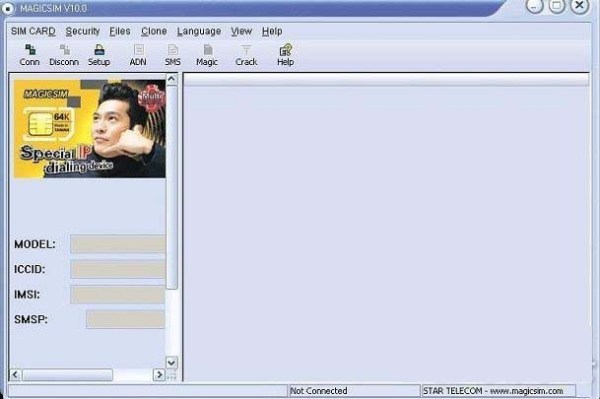

- Загрузите и установите две программы под названием MagicSIM и USB SIM Card Reader.

- Купите чистую программируемую SIM-карту и устройство для чтения и записи прошивки SIM-карты.

- Извлеките целевую SIM-карту из телефона и поместите ее в устройство для чтения и записи SIM-карт.

- В «MagicSIM» нажмите пункт «Read»

- Когда он подключен, выберите «Crack SIM» на панели инструментов.

- Выберите параметр «Strong KI» и выберите все остальные финальные параметры, прежде чем нажимать «Start».

- После того, как KI обнаружен и взлом завершен, сохраните информацию о вашей взломанной SIM-карте в новый файл.

- Нажмите ‘Disconnect’ из меню, в противном случае SIM-карта будет повреждена.

- После успешного отключения вытащите SIM-карту и вставьте ее в свой телефон.

- Теперь перейдите в Phone Tools и выберите опцию «Unlock SIM». Чтобы разблокировать SIM-карту, вам необходимо позвонить своему провайдеру сети для получения кода разблокировки.Они попросят вас предоставить основную информацию, а затем спросят причину, по которой вы хотите разблокировать SIM-карту. Вам просто нужно сказать им, что вам нужно разблокировать его для международного использования.

- Как только они дадут вам код разблокировки, введите его и разблокируйте SIM-карту. Вставьте пустую SIM-карту и получите доступ к программному обеспечению «USB SIM Card Reader».

- При выборе «Connect» вы получите сообщение «Информация не найдена». Выберите опцию «Write to SIM» и выберите файл «.dat», который вы сохранили ранее.

- Нажмите «Start» и дождитесь завершения процесса. Это займет примерно 10 минут. Если вас попросят ввести код безопасности, введите код, который вам предоставил ваш сетевой провайдер.

- С помощью этих шагов вы сможете успешно клонировать SIM-карту, пока никто не узнает! Процесс написания может показаться довольно сложным, но на самом деле он довольно прост.

Клонировать текстовые сообщения мобильного телефона легко. Вы можете сделать это с помощью приложений, которые мы упоминали в частях 1-3.

Cocospy, mSpy и Spyzie имеют функцию копирования текстовых сообщений на своих панелях инструментов.

Таким образом, когда вы выберете это, вы получите полный журнал всех текстовых сообщений целевого телефона (отправленных, полученных и удаленных), которые затем можно загрузить на другой телефон.

Часть 7: Как узнать, не клонирован ли мой телефон

Поскольку клонирование телефона очень просто, вы можете быть обеспокоены тем, что кто-то еще мог сделать это с вашим телефоном.

Если это так, вы можете проверить, клонирован ли ваш телефон, с помощью следующих методов:

- Запросите у своего оператора связи записи о вашем мобильном телефоне. Проверьте все исходящие звонки и использование интернет-данных, чтобы убедиться, что это все сделали вы. Если выполнялись звонки на странные номера, вероятно, что кто-то клонировал ваш номер телефона.

- Если вы обнаружите что-то необычное в записи звонков, вы можете обратиться к своему оператору и попросить провести диагностический тест. Если присутствуют баги или телефон взломан вы это обнаружите.

- Введите свой номер в поисковый сервис и посмотрите, присутствует ли он в не желаемых сайтах, которыми вы не пользуетесь.

- Наберите свой собственный мобильный номер. Если кто-то ответил на звонок, это значит что ваша SIM-карта клонирована.

Так скоро, как только вы обнаружите, что ваш номер взломан сделайте следующее:

- Проверьте все кредитные и дебетовые карты, чтобы быть уверенным, что их никто не использовал.

- Поменяйте PIN-коды и пароли от всех своих учётную записьов.

- Сообщите о проблеме своему оператору.

Заключение

Итак, теперь вы знаете все о лучших способах клонирования номера телефона, SIM-карты и текстовых сообщений.

Когда дело доходит до копирования данных с телефона, не прикасаясь к нему, моя личная рекомендация — использовать Cocospy, так как он надежный, удобный и обладает широким набором функций.

mSpy, по сравнению с ним, слишком дорогой. И Spyzie не так уж и надежен и не пользуется такой уж хорошей репутацией. Как мы уже упоминали ранее, вы можете клонировать по воздуху только iPhone.

Если вы хотите копировать данные с телефона на Android, физический доступ к нему абсолютно необходим.

Spyzie, Cocospy и mSpy могут помочь вам клонировать содержимое телефона, включая текстовые сообщения. Однако эти приложения нельзя использовать для клонирования номера телефона SIM-карты.

Для этого вам придется либо использовать метод секретного меню, либо вам придется клонировать SIM-карту в пустышку, как показано в частях 4 и 5.

Наконец, если вы подозреваете, что ваш телефон был кем-то клонирован или взломан, следуйте инструкциям и мерам предосторожности, перечисленным в заключительной части этой статьи.

Если у вас есть другие вопросы о том, как клонировать телефон, не касаясь его, не стесняйтесь спрашивать их в разделе комментариев.

Этот пост также доступен на других языках:

Português (Португальский, Бразилия) 日本語 (Японский) Español (Испанский)